การถอดรหัส SSL/TLS คืออะไร?

การถอดรหัส SSL หรือที่รู้จักกันในชื่อการถอดรหัส SSL/TLS หมายถึงกระบวนการดักจับและถอดรหัสข้อมูลเครือข่ายที่เข้ารหัสด้วย Secure Sockets Layer (SSL) หรือ Transport Layer Security (TLS) SSL/TLS เป็นโปรโตคอลการเข้ารหัสที่ใช้กันอย่างแพร่หลายเพื่อรักษาความปลอดภัยในการส่งข้อมูลผ่านเครือข่ายคอมพิวเตอร์ เช่น อินเทอร์เน็ต

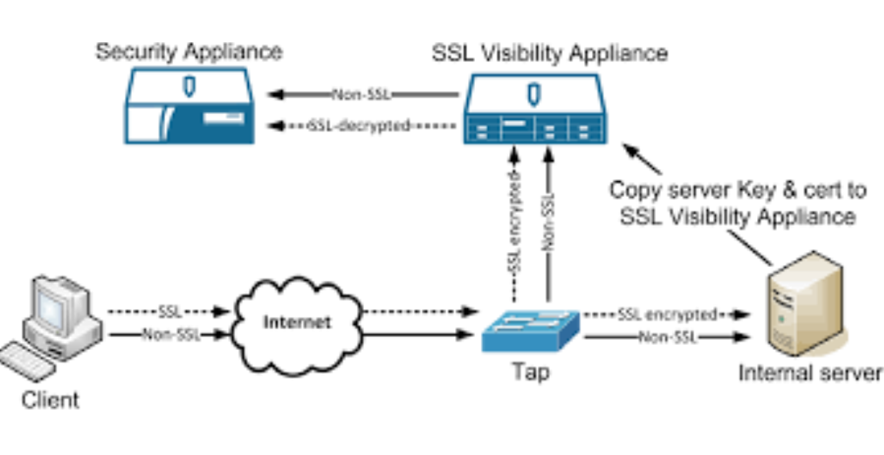

โดยทั่วไปแล้ว การถอดรหัส SSL จะดำเนินการโดยอุปกรณ์รักษาความปลอดภัย เช่น ไฟร์วอลล์ ระบบป้องกันการบุกรุก (IPS) หรืออุปกรณ์ถอดรหัส SSL โดยเฉพาะ อุปกรณ์เหล่านี้จะถูกติดตั้งในตำแหน่งที่เหมาะสมภายในเครือข่ายเพื่อตรวจสอบการรับส่งข้อมูลที่เข้ารหัสเพื่อวัตถุประสงค์ด้านความปลอดภัย เป้าหมายหลักคือการวิเคราะห์ข้อมูลที่เข้ารหัสเพื่อหาภัยคุกคาม มัลแวร์ หรือกิจกรรมที่ไม่ได้รับอนุญาตที่อาจเกิดขึ้น

ในการถอดรหัส SSL อุปกรณ์รักษาความปลอดภัยจะทำหน้าที่เป็นตัวกลางระหว่างไคลเอ็นต์ (เช่น เว็บเบราว์เซอร์) และเซิร์ฟเวอร์ เมื่อไคลเอ็นต์เริ่มต้นการเชื่อมต่อ SSL/TLS กับเซิร์ฟเวอร์ อุปกรณ์รักษาความปลอดภัยจะดักจับข้อมูลที่เข้ารหัสและสร้างการเชื่อมต่อ SSL/TLS สองรายการแยกกัน—รายการหนึ่งกับไคลเอ็นต์และอีกรายการหนึ่งกับเซิร์ฟเวอร์

จากนั้นอุปกรณ์รักษาความปลอดภัยจะถอดรหัสข้อมูลจากไคลเอ็นต์ ตรวจสอบเนื้อหาที่ถอดรหัสแล้ว และใช้มาตรการรักษาความปลอดภัยเพื่อระบุการกระทำที่เป็นอันตรายหรือน่าสงสัย นอกจากนี้ยังอาจดำเนินการต่างๆ เช่น การป้องกันการสูญเสียข้อมูล การกรองเนื้อหา หรือการตรวจจับมัลแวร์บนข้อมูลที่ถอดรหัสแล้ว เมื่อวิเคราะห์ข้อมูลเสร็จแล้ว อุปกรณ์รักษาความปลอดภัยจะเข้ารหัสข้อมูลอีกครั้งโดยใช้ใบรับรอง SSL/TLS ใหม่ และส่งต่อไปยังเซิร์ฟเวอร์

สิ่งสำคัญที่ควรทราบคือ การถอดรหัส SSL ก่อให้เกิดความกังวลเกี่ยวกับความเป็นส่วนตัวและความปลอดภัย เนื่องจากอุปกรณ์รักษาความปลอดภัยสามารถเข้าถึงข้อมูลที่ถอดรหัสแล้วได้ จึงอาจสามารถดูข้อมูลที่ละเอียดอ่อน เช่น ชื่อผู้ใช้ รหัสผ่าน รายละเอียดบัตรเครดิต หรือข้อมูลลับอื่นๆ ที่ส่งผ่านเครือข่ายได้ ดังนั้น โดยทั่วไปแล้ว การถอดรหัส SSL จึงถูกนำไปใช้ในสภาพแวดล้อมที่มีการควบคุมและปลอดภัย เพื่อให้มั่นใจในความเป็นส่วนตัวและความสมบูรณ์ของข้อมูลที่ถูกดักจับ

การถอดรหัส SSL มีสามโหมดหลัก ได้แก่:

- โหมดพาสซีฟ

- โหมดขาเข้า

- โหมดขาออก

แต่ความแตกต่างระหว่างโหมดการถอดรหัส SSL ทั้งสามแบบนั้นคืออะไร?

| โหมด | โหมดพาสซีฟ | โหมดขาเข้า | โหมดขาออก |

| คำอธิบาย | ทำหน้าที่ส่งต่อทราฟฟิก SSL/TLS โดยไม่ถอดรหัสหรือแก้ไขใดๆ | ถอดรหัสคำขอจากไคลเอ็นต์ วิเคราะห์และใช้มาตรการรักษาความปลอดภัย จากนั้นส่งต่อคำขอไปยังเซิร์ฟเวอร์ | ถอดรหัสการตอบสนองจากเซิร์ฟเวอร์ วิเคราะห์และบังคับใช้มาตรการรักษาความปลอดภัย จากนั้นส่งการตอบสนองไปยังไคลเอ็นต์ |

| การจราจร | สองทิศทาง | ไคลเอนต์ไปยังเซิร์ฟเวอร์ | เซิร์ฟเวอร์ไปยังไคลเอ็นต์ |

| บทบาทของอุปกรณ์ | ผู้สังเกตการณ์ | คนกลาง | คนกลาง |

| ตำแหน่งการถอดรหัส | ไม่มีการถอดรหัส | ถอดรหัสข้อมูลที่บริเวณขอบเขตเครือข่าย (โดยปกติจะอยู่ด้านหน้าเซิร์ฟเวอร์) | ถอดรหัสที่ขอบเขตเครือข่าย (โดยปกติจะอยู่ด้านหน้าของไคลเอนต์) |

| ทัศนวิสัยการจราจร | เฉพาะการรับส่งข้อมูลที่เข้ารหัสเท่านั้น | คำขอของไคลเอ็นต์ที่ถอดรหัสแล้ว | การตอบสนองของเซิร์ฟเวอร์ที่ถอดรหัสแล้ว |

| การปรับเปลี่ยนการจราจร | ไม่มีการแก้ไข | อาจปรับเปลี่ยนปริมาณการรับส่งข้อมูลเพื่อการวิเคราะห์หรือเพื่อวัตถุประสงค์ด้านความปลอดภัย | อาจปรับเปลี่ยนปริมาณการรับส่งข้อมูลเพื่อการวิเคราะห์หรือเพื่อวัตถุประสงค์ด้านความปลอดภัย |

| ใบรับรอง SSL | ไม่จำเป็นต้องใช้รหัสส่วนตัวหรือใบรับรอง | ต้องใช้รหัสส่วนตัวและใบรับรองสำหรับเซิร์ฟเวอร์ที่ถูกดักฟัง | ต้องใช้รหัสส่วนตัวและใบรับรองสำหรับไคลเอ็นต์ที่ถูกดักฟัง |

| การควบคุมความปลอดภัย | มีข้อจำกัดในการควบคุม เนื่องจากไม่สามารถตรวจสอบหรือแก้ไขข้อมูลที่เข้ารหัสได้ | สามารถตรวจสอบและบังคับใช้มาตรการรักษาความปลอดภัยกับคำขอของไคลเอ็นต์ก่อนที่จะส่งไปยังเซิร์ฟเวอร์ | สามารถตรวจสอบและบังคับใช้มาตรการรักษาความปลอดภัยกับคำตอบของเซิร์ฟเวอร์ก่อนที่จะส่งไปยังไคลเอ็นต์ |

| ข้อกังวลด้านความเป็นส่วนตัว | ไม่เข้าถึงหรือวิเคราะห์ข้อมูลที่เข้ารหัส | สามารถเข้าถึงคำขอของไคลเอ็นต์ที่ถอดรหัสแล้ว ซึ่งก่อให้เกิดความกังวลเกี่ยวกับความเป็นส่วนตัว | สามารถเข้าถึงข้อมูลการตอบกลับของเซิร์ฟเวอร์ที่ถอดรหัสแล้ว ซึ่งก่อให้เกิดความกังวลเกี่ยวกับความเป็นส่วนตัว |

| ข้อควรพิจารณาด้านการปฏิบัติตามกฎระเบียบ | ผลกระทบต่อความเป็นส่วนตัวและการปฏิบัติตามกฎระเบียบมีน้อยที่สุด | อาจต้องปฏิบัติตามกฎระเบียบด้านความเป็นส่วนตัวของข้อมูล | อาจต้องปฏิบัติตามกฎระเบียบด้านความเป็นส่วนตัวของข้อมูล |

เมื่อเปรียบเทียบกับการถอดรหัสแบบอนุกรมของแพลตฟอร์มการส่งมอบที่ปลอดภัย เทคโนโลยีการถอดรหัสแบบอนุกรมแบบดั้งเดิมมีข้อจำกัด

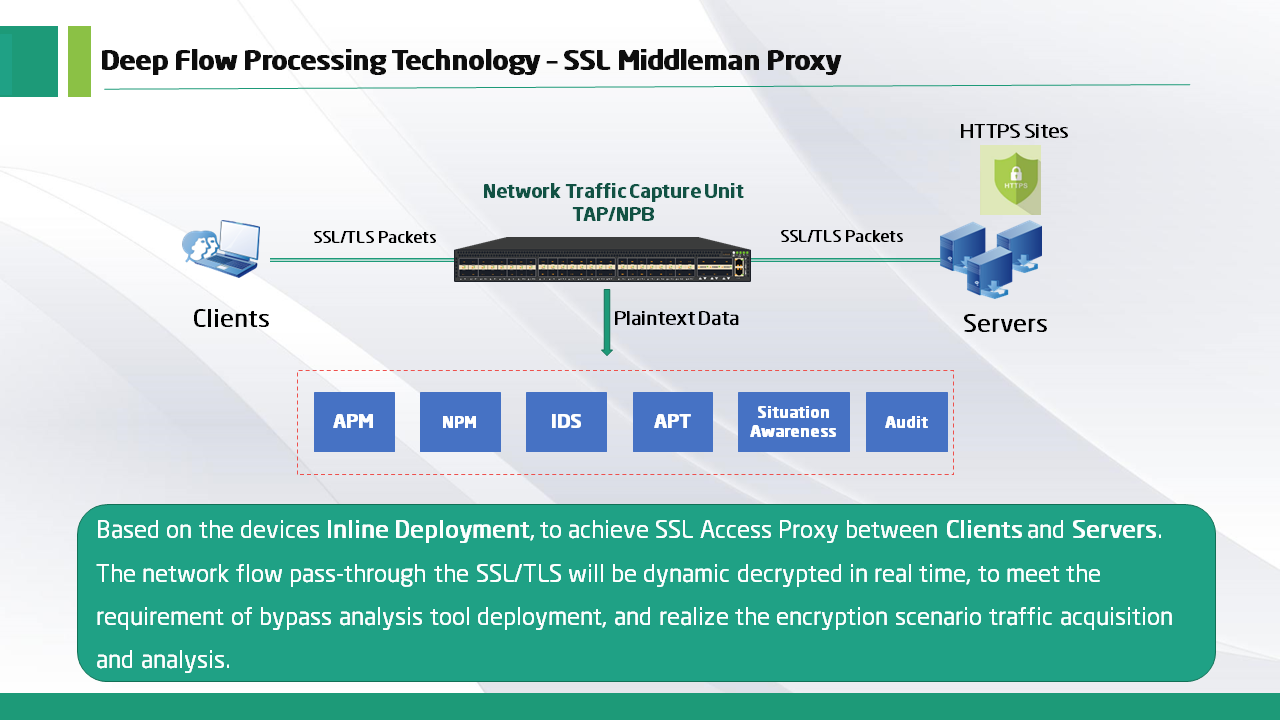

ไฟร์วอลล์และเกตเวย์รักษาความปลอดภัยเครือข่ายที่ถอดรหัสทราฟฟิก SSL/TLS มักไม่สามารถส่งทราฟฟิกที่ถอดรหัสแล้วไปยังเครื่องมือตรวจสอบและรักษาความปลอดภัยอื่นๆ ได้ ในทำนองเดียวกัน การกระจายโหลดจะกำจัดทราฟฟิก SSL/TLS และกระจายโหลดไปยังเซิร์ฟเวอร์ได้อย่างสมบูรณ์แบบ แต่ไม่สามารถกระจายทราฟฟิกไปยังเครื่องมือรักษาความปลอดภัยหลายตัวที่เชื่อมต่อกันก่อนที่จะเข้ารหัสใหม่ได้ สุดท้าย โซลูชันเหล่านี้ขาดการควบคุมการเลือกทราฟฟิกและจะกระจายทราฟฟิกที่ไม่ได้เข้ารหัสด้วยความเร็วสูงสุด โดยทั่วไปจะส่งทราฟฟิกทั้งหมดไปยังเอนจินถอดรหัส ซึ่งก่อให้เกิดปัญหาด้านประสิทธิภาพ

ด้วยการถอดรหัส SSL ของ Mylinking™ คุณสามารถแก้ไขปัญหาเหล่านี้ได้:

1. ปรับปรุงเครื่องมือรักษาความปลอดภัยที่มีอยู่โดยการรวมศูนย์และลดภาระการถอดรหัสและการเข้ารหัส SSL ใหม่

2. เปิดเผยภัยคุกคามที่ซ่อนเร้น การรั่วไหลของข้อมูล และมัลแวร์;

3. เคารพการปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคลด้วยวิธีการถอดรหัสแบบเลือกตามนโยบาย

4. การเชื่อมโยงบริการกับแอปพลิเคชันอัจฉริยะด้านการรับส่งข้อมูลหลายรายการ เช่น การแบ่งส่วนแพ็กเก็ต การปกปิด การกำจัดข้อมูลซ้ำซ้อน และการกรองเซสชันแบบปรับได้ เป็นต้น

5. ส่งผลกระทบต่อประสิทธิภาพเครือข่ายของคุณ และทำการปรับเปลี่ยนที่เหมาะสมเพื่อให้เกิดความสมดุลระหว่างความปลอดภัยและประสิทธิภาพ

นี่คือตัวอย่างการใช้งานหลักบางส่วนของการถอดรหัส SSL ในระบบตัวกลางรับส่งข้อมูลเครือข่าย (Network Packet Broker หรือ NPB) โดยการถอดรหัสทราฟฟิก SSL/TLS NPB จะช่วยเพิ่มประสิทธิภาพและความสามารถในการมองเห็นของเครื่องมือรักษาความปลอดภัยและการตรวจสอบ ทำให้มั่นใจได้ถึงการปกป้องเครือข่ายอย่างครอบคลุมและความสามารถในการตรวจสอบประสิทธิภาพ การถอดรหัส SSL ใน NPB เกี่ยวข้องกับการเข้าถึงและถอดรหัสทราฟฟิกที่เข้ารหัสเพื่อตรวจสอบและวิเคราะห์ การรักษาความเป็นส่วนตัวและความปลอดภัยของทราฟฟิกที่ถอดรหัสแล้วมีความสำคัญอย่างยิ่ง องค์กรที่ใช้งานการถอดรหัส SSL ใน NPB ควรมีนโยบายและขั้นตอนที่ชัดเจนเพื่อควบคุมการใช้ทราฟฟิกที่ถอดรหัสแล้ว รวมถึงการควบคุมการเข้าถึง การจัดการข้อมูล และนโยบายการเก็บรักษา การปฏิบัติตามข้อกำหนดทางกฎหมายและข้อบังคับที่เกี่ยวข้องเป็นสิ่งสำคัญเพื่อให้มั่นใจในความเป็นส่วนตัวและความปลอดภัยของทราฟฟิกที่ถอดรหัสแล้ว

วันที่โพสต์: 4 กันยายน 2023