ในสถาปัตยกรรมเครือข่ายสมัยใหม่ VLAN (Virtual Local Area Network) และ VXLAN (Virtual Extended Local Area Network) เป็นเทคโนโลยีการจำลองเสมือนเครือข่ายที่ใช้กันทั่วไปมากที่สุดสองแบบ แม้จะดูคล้ายกัน แต่จริงๆ แล้วมีความแตกต่างที่สำคัญหลายประการ

VLAN (เครือข่ายพื้นที่ท้องถิ่นเสมือน)

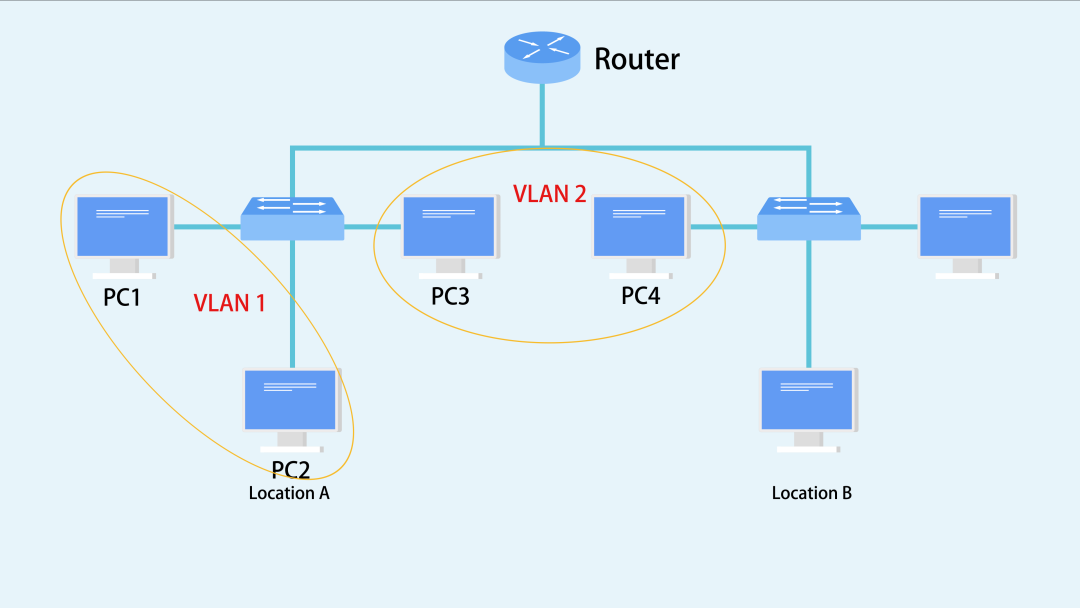

VLAN ย่อมาจาก Virtual Local Area Network (เครือข่ายพื้นที่ท้องถิ่นเสมือน) เป็นเทคนิคที่แบ่งอุปกรณ์ทางกายภาพในเครือข่าย LAN ออกเป็นเครือข่ายย่อยหลายเครือข่ายตามความสัมพันธ์เชิงตรรกะ VLAN ถูกกำหนดค่าบนสวิตช์เครือข่ายเพื่อแบ่งอุปกรณ์เครือข่ายออกเป็นกลุ่มตรรกะต่างๆ แม้ว่าอุปกรณ์เหล่านั้นจะตั้งอยู่ในสถานที่ที่แตกต่างกัน แต่ VLAN ช่วยให้พวกมันสามารถอยู่ในเครือข่ายเดียวกันได้ในเชิงตรรกะ ทำให้สามารถจัดการและแยกส่วนได้อย่างยืดหยุ่น

หัวใจสำคัญของเทคโนโลยี VLAN อยู่ที่การแบ่งพอร์ตของสวิตช์ สวิตช์จะจัดการทราฟฟิกโดยอิงตาม VLAN ID (ตัวระบุ VLAN) VLAN ID มีค่าตั้งแต่ 1 ถึง 4095 และโดยทั่วไปจะเป็นเลขฐานสอง 12 หลัก (เช่น ช่วง 0 ถึง 4095) ซึ่งหมายความว่าสวิตช์สามารถรองรับ VLAN ได้สูงสุดถึง 4,096 VLAN

ขั้นตอนการทำงาน

○ การระบุ VLAN: เมื่อแพ็กเก็ตเข้าสู่สวิตช์ สวิตช์จะตัดสินใจว่าควรส่งต่อแพ็กเก็ตไปยัง VLAN ใดโดยพิจารณาจากข้อมูล VLAN ID ในแพ็กเก็ต โดยทั่วไปแล้ว จะใช้โปรโตคอล IEEE 802.1Q ในการกำหนดแท็ก VLAN ให้กับเฟรมข้อมูล

○ โดเมนการออกอากาศ VLAN: แต่ละ VLAN เป็นโดเมนการออกอากาศที่เป็นอิสระ แม้ว่าจะมีหลาย VLAN อยู่บนสวิตช์ทางกายภาพเดียวกัน การออกอากาศของแต่ละ VLAN ก็จะแยกออกจากกัน ช่วยลดปริมาณการรับส่งข้อมูลออกอากาศที่ไม่จำเป็น

○ การส่งต่อข้อมูล: สวิตช์จะส่งต่อแพ็กเก็ตข้อมูลไปยังพอร์ตที่เกี่ยวข้องตามแท็ก VLAN ที่แตกต่างกัน หากอุปกรณ์ระหว่าง VLAN ที่แตกต่างกันจำเป็นต้องสื่อสารกัน จะต้องส่งต่อผ่านอุปกรณ์เลเยอร์ 3 เช่น เราเตอร์

สมมติว่าคุณมีบริษัทที่มีหลายแผนก แต่ละแผนกใช้ VLAN ที่แตกต่างกัน ด้วยสวิตช์ คุณสามารถแบ่งอุปกรณ์ทั้งหมดในแผนกการเงินไปอยู่ใน VLAN 10 อุปกรณ์ในแผนกขายไปอยู่ใน VLAN 20 และอุปกรณ์ในแผนกเทคนิคไปอยู่ใน VLAN 30 ด้วยวิธีนี้ เครือข่ายระหว่างแผนกต่างๆ จะถูกแยกออกจากกันอย่างสมบูรณ์

ข้อดี

○ ความปลอดภัยที่ดียิ่งขึ้น: VLAN สามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตระหว่าง VLAN ต่างๆ ได้อย่างมีประสิทธิภาพ โดยการแบ่งบริการต่างๆ ออกเป็นเครือข่ายที่แตกต่างกัน

○ การจัดการปริมาณการรับส่งข้อมูลเครือข่าย: การจัดสรร VLAN ช่วยป้องกันปัญหาบรอดแคสต์สตอร์ม และทำให้เครือข่ายมีประสิทธิภาพมากขึ้น แพ็กเก็ตบรอดแคสต์จะถูกส่งต่อเฉพาะภายใน VLAN เท่านั้น ซึ่งช่วยลดการใช้แบนด์วิดท์

○ ความยืดหยุ่นของเครือข่าย: VLAN สามารถแบ่งเครือข่ายได้อย่างยืดหยุ่นตามความต้องการทางธุรกิจ ตัวอย่างเช่น อุปกรณ์ในแผนกการเงินสามารถกำหนดให้อยู่ใน VLAN เดียวกันได้ แม้ว่าจะตั้งอยู่บนชั้นที่แตกต่างกันก็ตาม

ข้อจำกัด

○ ข้อจำกัดด้านความสามารถในการขยายขนาด: เนื่องจาก VLAN อาศัยสวิตช์แบบดั้งเดิมและรองรับ VLAN ได้สูงสุด 4096 VLAN ซึ่งอาจกลายเป็นปัญหาคอขวดสำหรับเครือข่ายขนาดใหญ่หรือสภาพแวดล้อมเสมือนขนาดใหญ่

○ ปัญหาการเชื่อมต่อข้ามโดเมน: VLAN เป็นเครือข่ายท้องถิ่น การสื่อสารข้าม VLAN จำเป็นต้องดำเนินการผ่านสวิตช์หรือเราเตอร์สามชั้น ซึ่งอาจเพิ่มความซับซ้อนของเครือข่ายได้

สถานการณ์การใช้งาน

○ การแยกส่วนและการรักษาความปลอดภัยในเครือข่ายองค์กร: VLAN ถูกใช้งานอย่างแพร่หลายในเครือข่ายองค์กร โดยเฉพาะอย่างยิ่งในองค์กรขนาดใหญ่หรือสภาพแวดล้อมที่มีหลายแผนก การรักษาความปลอดภัยและการควบคุมการเข้าถึงเครือข่ายสามารถทำได้โดยการแบ่งแผนกหรือระบบธุรกิจต่างๆ ผ่าน VLAN ตัวอย่างเช่น แผนกการเงินมักจะอยู่ใน VLAN ที่แตกต่างจากแผนกวิจัยและพัฒนาเพื่อหลีกเลี่ยงการเข้าถึงโดยไม่ได้รับอนุญาต

○ ลดปัญหา Broadcast Storm: VLAN ช่วยจำกัดปริมาณการรับส่งข้อมูลแบบ Broadcast โดยปกติแล้ว แพ็กเก็ต Broadcast จะกระจายไปทั่วเครือข่าย แต่ในสภาพแวดล้อม VLAN การรับส่งข้อมูลแบบ Broadcast จะกระจายอยู่เฉพาะภายใน VLAN เท่านั้น ซึ่งช่วยลดภาระของเครือข่ายที่เกิดจาก Broadcast Storm ได้อย่างมีประสิทธิภาพ

○ เครือข่ายบริเวณเฉพาะที่ขนาดเล็กหรือขนาดกลาง: สำหรับองค์กรขนาดเล็กและขนาดกลางบางแห่ง VLAN เป็นวิธีที่ง่ายและมีประสิทธิภาพในการสร้างเครือข่ายที่แยกออกจากกันในเชิงตรรกะ ทำให้การจัดการเครือข่ายมีความยืดหยุ่นมากขึ้น

VXLAN (เครือข่ายพื้นที่ท้องถิ่นเสมือนแบบขยาย)

VXLAN (Virtual Extensible LAN) เป็นเทคโนโลยีใหม่ที่เสนอขึ้นเพื่อแก้ไขข้อจำกัดของ VLAN แบบดั้งเดิมในศูนย์ข้อมูลขนาดใหญ่และสภาพแวดล้อมเสมือนจริง โดยใช้เทคโนโลยีการห่อหุ้มเพื่อส่งแพ็กเก็ตข้อมูลเลเยอร์ 2 (L2) ผ่านเครือข่ายเลเยอร์ 3 (L3) ที่มีอยู่ ซึ่งเป็นการทำลายข้อจำกัดด้านความสามารถในการขยายขนาดของ VLAN

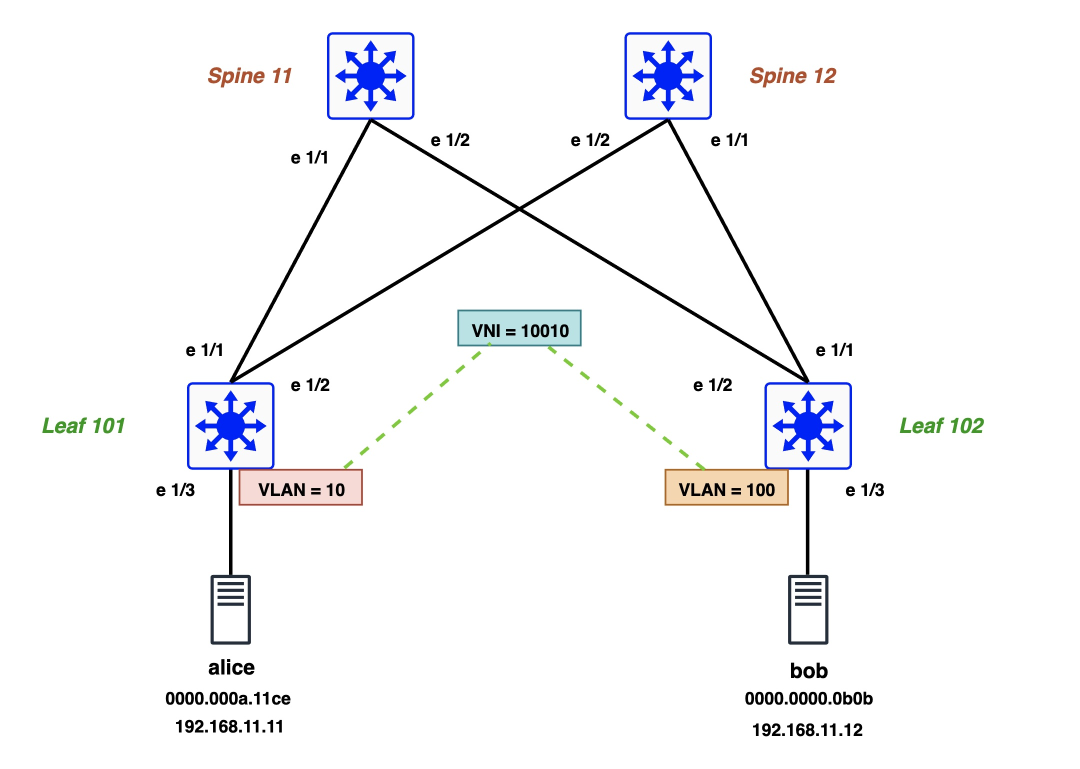

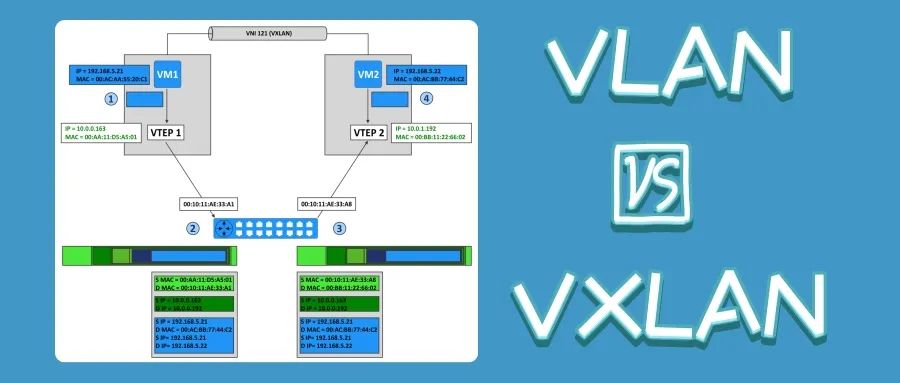

VXLAN ใช้เทคโนโลยีการสร้างอุโมงค์และกลไกการห่อหุ้มข้อมูล เพื่อ "ห่อหุ้ม" แพ็กเก็ตข้อมูลเลเยอร์ 2 ดั้งเดิมไว้ในแพ็กเก็ตข้อมูล IP เลเยอร์ 3 ทำให้แพ็กเก็ตข้อมูลสามารถส่งผ่านเครือข่าย IP ที่มีอยู่ได้ หัวใจสำคัญของ VXLAN อยู่ที่กลไกการห่อหุ้มและการแกะห่อหุ้มข้อมูล กล่าวคือ เฟรมข้อมูล L2 แบบดั้งเดิมจะถูกห่อหุ้มด้วยโปรโตคอล UDP และส่งผ่านเครือข่าย IP

ขั้นตอนการทำงาน

○ การห่อหุ้มส่วนหัว VXLAN: ในการใช้งาน VXLAN แพ็กเก็ตเลเยอร์ 2 แต่ละแพ็กเก็ตจะถูกห่อหุ้มเป็นแพ็กเก็ต UDP การห่อหุ้ม VXLAN ประกอบด้วย: ตัวระบุเครือข่าย VXLAN (VNI), ส่วนหัว UDP, ส่วนหัว IP และข้อมูลอื่นๆ

○ เทอร์มินัลอุโมงค์ (VTEP): VXLAN ใช้เทคโนโลยีการสร้างอุโมงค์ โดยแพ็กเก็ตจะถูกห่อหุ้มและแกะหุ้มผ่านอุปกรณ์ VTEP สองตัว VTEP หรือ VXLAN Tunnel Endpoint เป็นตัวเชื่อมระหว่าง VLAN และ VXLAN โดย VTEP จะห่อหุ้มแพ็กเก็ต L2 ที่ได้รับมาเป็นแพ็กเก็ต VXLAN แล้วส่งไปยัง VTEP ปลายทาง ซึ่งจะแกะหุ้มแพ็กเก็ตที่ห่อหุ้มไว้กลับเป็นแพ็กเก็ต L2 เดิม

○ กระบวนการห่อหุ้มข้อมูลของ VXLAN: หลังจากแนบส่วนหัว VXLAN เข้ากับแพ็กเก็ตข้อมูลเดิมแล้ว แพ็กเก็ตข้อมูลจะถูกส่งไปยัง VTEP ปลายทางผ่านเครือข่าย IP VTEP ปลายทางจะทำการแกะห่อหุ้มแพ็กเก็ตและส่งต่อไปยังผู้รับที่ถูกต้องโดยอิงจากข้อมูล VNI

ข้อดี

○ ปรับขนาดได้: VXLAN รองรับเครือข่ายเสมือน (VNI) ได้มากถึง 16 ล้านเครือข่าย ซึ่งมากกว่า VLAN ที่รองรับได้เพียง 4096 เครือข่าย ทำให้เหมาะสำหรับศูนย์ข้อมูลขนาดใหญ่และสภาพแวดล้อมคลาวด์

○ การรองรับการทำงานข้ามศูนย์ข้อมูล: VXLAN สามารถขยายเครือข่ายเสมือนระหว่างศูนย์ข้อมูลหลายแห่งที่ตั้งอยู่ในพื้นที่ทางภูมิศาสตร์ที่แตกต่างกัน ทำลายข้อจำกัดของ VLAN แบบดั้งเดิม และเหมาะสำหรับสภาพแวดล้อมการประมวลผลแบบคลาวด์และเวอร์ชวลไลเซชันในปัจจุบัน

○ ลดความซับซ้อนของเครือข่ายศูนย์ข้อมูล: ด้วย VXLAN อุปกรณ์ฮาร์ดแวร์จากผู้ผลิตต่างๆ สามารถทำงานร่วมกันได้ รองรับสภาพแวดล้อมแบบหลายผู้เช่า และลดความซับซ้อนของการออกแบบเครือข่ายในศูนย์ข้อมูลขนาดใหญ่

ข้อจำกัด

○ ความซับซ้อนสูง: การกำหนดค่า VXLAN ค่อนข้างซับซ้อน โดยเกี่ยวข้องกับการห่อหุ้มอุโมงค์ การกำหนดค่า VTEP เป็นต้น ซึ่งต้องอาศัยการสนับสนุนทางเทคนิคเพิ่มเติม และเพิ่มความซับซ้อนในการดำเนินงานและการบำรุงรักษา

○ ความหน่วงของเครือข่าย: เนื่องจากการประมวลผลเพิ่มเติมที่จำเป็นสำหรับกระบวนการห่อหุ้มและแกะห่อหุ้ม VXLAN อาจทำให้เกิดความหน่วงของเครือข่ายได้บ้าง แม้ว่าความหน่วงนี้โดยทั่วไปจะน้อย แต่ก็ยังจำเป็นต้องคำนึงถึงในสภาพแวดล้อมที่ต้องการประสิทธิภาพสูง

สถานการณ์การใช้งาน VXLAN

○ การจำลองเสมือนเครือข่ายศูนย์ข้อมูล: VXLAN ถูกใช้อย่างแพร่หลายในศูนย์ข้อมูลขนาดใหญ่ เซิร์ฟเวอร์ในศูนย์ข้อมูลมักใช้เทคโนโลยีการจำลองเสมือน VXLAN สามารถช่วยสร้างเครือข่ายเสมือนระหว่างเซิร์ฟเวอร์ทางกายภาพที่แตกต่างกันได้ ซึ่งช่วยหลีกเลี่ยงข้อจำกัดของ VLAN ในด้านความสามารถในการขยายขนาด

○ สภาพแวดล้อมคลาวด์แบบหลายผู้เช่า: ในคลาวด์สาธารณะหรือส่วนตัว VXLAN สามารถจัดเตรียมเครือข่ายเสมือนอิสระสำหรับผู้เช่าแต่ละราย และระบุเครือข่ายเสมือนของผู้เช่าแต่ละรายด้วย VNI คุณสมบัติของ VXLAN นี้เหมาะอย่างยิ่งสำหรับการประมวลผลแบบคลาวด์สมัยใหม่และสภาพแวดล้อมแบบหลายผู้เช่า

○ การขยายเครือข่ายข้ามศูนย์ข้อมูล: VXLAN เหมาะอย่างยิ่งสำหรับสถานการณ์ที่จำเป็นต้องใช้งานเครือข่ายเสมือนในหลายศูนย์ข้อมูลหรือหลายพื้นที่ทางภูมิศาสตร์ เนื่องจาก VXLAN ใช้เครือข่าย IP ในการห่อหุ้มข้อมูล จึงสามารถเชื่อมต่อข้ามศูนย์ข้อมูลและสถานที่ทางภูมิศาสตร์ต่างๆ ได้อย่างง่ายดาย เพื่อให้สามารถขยายเครือข่ายเสมือนในระดับโลกได้

VLAN เทียบกับ VxLAN

VLAN และ VXLAN ต่างก็เป็นเทคโนโลยีการจำลองเสมือนเครือข่าย แต่เหมาะสำหรับสถานการณ์การใช้งานที่แตกต่างกัน VLAN เหมาะสำหรับสภาพแวดล้อมเครือข่ายขนาดเล็กหรือขนาดกลาง และสามารถให้การแยกเครือข่ายและความปลอดภัยขั้นพื้นฐานได้ จุดเด่นของมันอยู่ที่ความเรียบง่าย การกำหนดค่าที่ง่าย และการรองรับที่กว้างขวาง

VXLAN เป็นเทคโนโลยีที่ออกแบบมาเพื่อรองรับความต้องการขยายเครือข่ายขนาดใหญ่ในศูนย์ข้อมูลและสภาพแวดล้อมการประมวลผลแบบคลาวด์ในปัจจุบัน จุดเด่นของ VXLAN อยู่ที่ความสามารถในการรองรับเครือข่ายเสมือนนับล้านเครือข่าย ทำให้เหมาะสำหรับการใช้งานเครือข่ายเสมือนในศูนย์ข้อมูลต่างๆ VXLAN สามารถเอาชนะข้อจำกัดของ VLAN ในด้านความสามารถในการขยายขนาด และเหมาะสำหรับการออกแบบเครือข่ายที่ซับซ้อนยิ่งขึ้น

แม้ว่าชื่อของ VXLAN จะดูเหมือนเป็นโปรโตคอลส่วนขยายของ VLAN แต่ในความเป็นจริงแล้ว VXLAN แตกต่างจาก VLAN อย่างมากด้วยความสามารถในการสร้างอุโมงค์เสมือน ความแตกต่างหลักระหว่างทั้งสองมีดังต่อไปนี้:

คุณสมบัติ | วีแลน | วีเอ็กซ์แลน |

|---|---|---|

| มาตรฐาน | IEEE 802.1Q | RFC 7348 (IETF) |

| ชั้น | ชั้นที่ 2 (การเชื่อมโยงข้อมูล) | ชั้นที่ 2 ทับชั้นที่ 3 (L2oL3) |

| การห่อหุ้ม | หัวต่ออีเธอร์เน็ต 802.1Q | MAC-in-UDP (ห่อหุ้มด้วย IP) |

| ขนาดบัตรประจำตัว | 12 บิต (0-4095 VLAN) | 24 บิต (16.7 ล้าน VNI) |

| ความสามารถในการปรับขนาด | จำกัด (VLAN ที่ใช้งานได้ 4094 รายการ) | ปรับขนาดได้สูง (รองรับระบบคลาวด์แบบหลายผู้เช่า) |

| การจัดการการออกอากาศ | การกระจายสัญญาณแบบดั้งเดิม (ภายใน VLAN) | ใช้ IP multicast หรือการจำลองแบบ head-end |

| เหนือศีรษะ | ต่ำ (แท็ก VLAN 4 ไบต์) | ขนาดสูง (~50 ไบต์: ส่วนหัว UDP + IP + VXLAN) |

| การแยกการจราจร | ใช่ (ต่อ VLAN) | ใช่ (ตาม VNI) |

| การขุดอุโมงค์ | ไม่มีการเจาะอุโมงค์ (L2 แบบราบ) | ใช้ VTEPs (VXLAN Tunnel Endpoints) |

| กรณีศึกษา | เครือข่าย LAN ขนาดเล็ก/กลาง, เครือข่ายระดับองค์กร | ศูนย์ข้อมูลคลาวด์, SDN, VMware NSX, Cisco ACI |

| การพึ่งพาแบบ Spanning Tree (STP) | ใช่ (เพื่อป้องกันการวนซ้ำ) | ไม่ (ใช้การกำหนดเส้นทางเลเยอร์ 3 หลีกเลี่ยงปัญหา STP) |

| การสนับสนุนฮาร์ดแวร์ | รองรับการใช้งานบนสวิตช์ทุกรุ่น | ต้องใช้สวิตช์/การ์ดเครือข่ายที่รองรับ VXLAN (หรือซอฟต์แวร์ VTEP) |

| การสนับสนุนการเคลื่อนไหว | จำกัด (ภายในโดเมน L2 เดียวกัน) | ดีกว่า (เครื่องเสมือนสามารถย้ายข้ามซับเน็ตได้) |

Mylinking™ Network Packet Broker สามารถทำอะไรให้กับเทคโนโลยีเครือข่ายเสมือน (Network Virtual Technology) ได้บ้าง?

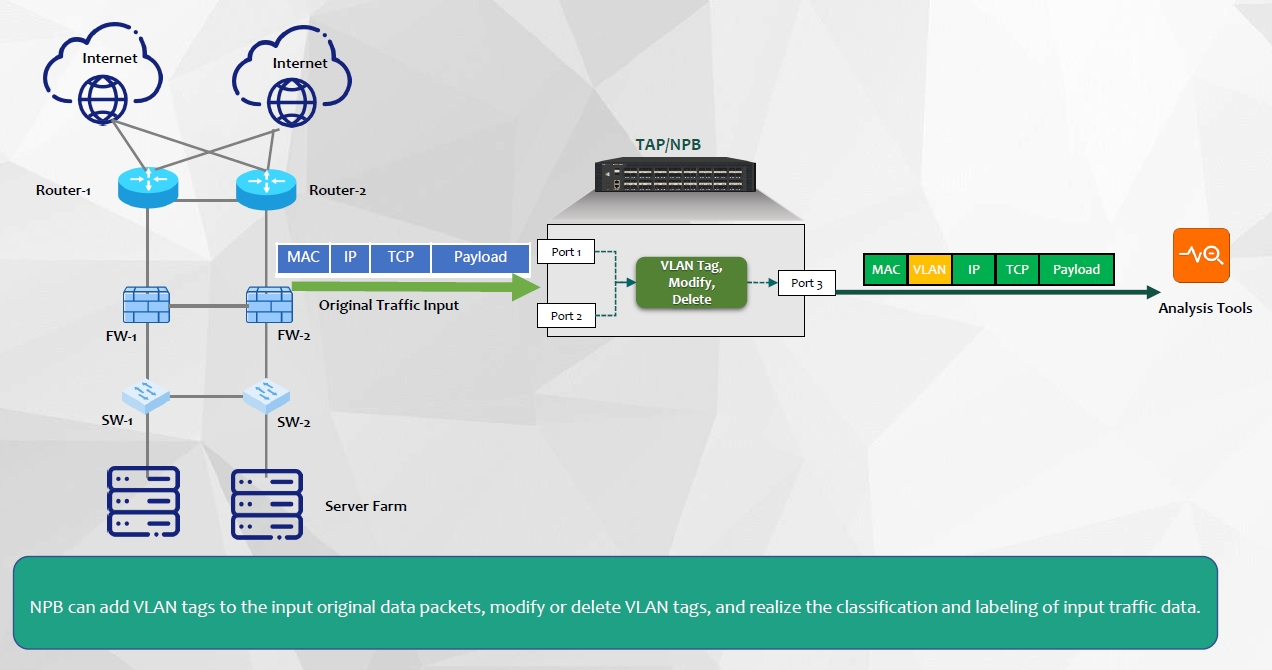

VLAN แบบติดแท็ก, VLAN แบบไม่ติดแท็ก, VLAN แบบแทนที่:

รองรับการจับคู่ฟิลด์คีย์ใดๆ ใน 128 ไบต์แรกของแพ็กเก็ต ผู้ใช้สามารถปรับแต่งค่าออฟเซ็ต ความยาวและเนื้อหาของฟิลด์คีย์ และกำหนดนโยบายการส่งออกข้อมูลตามการกำหนดค่าของผู้ใช้ได้

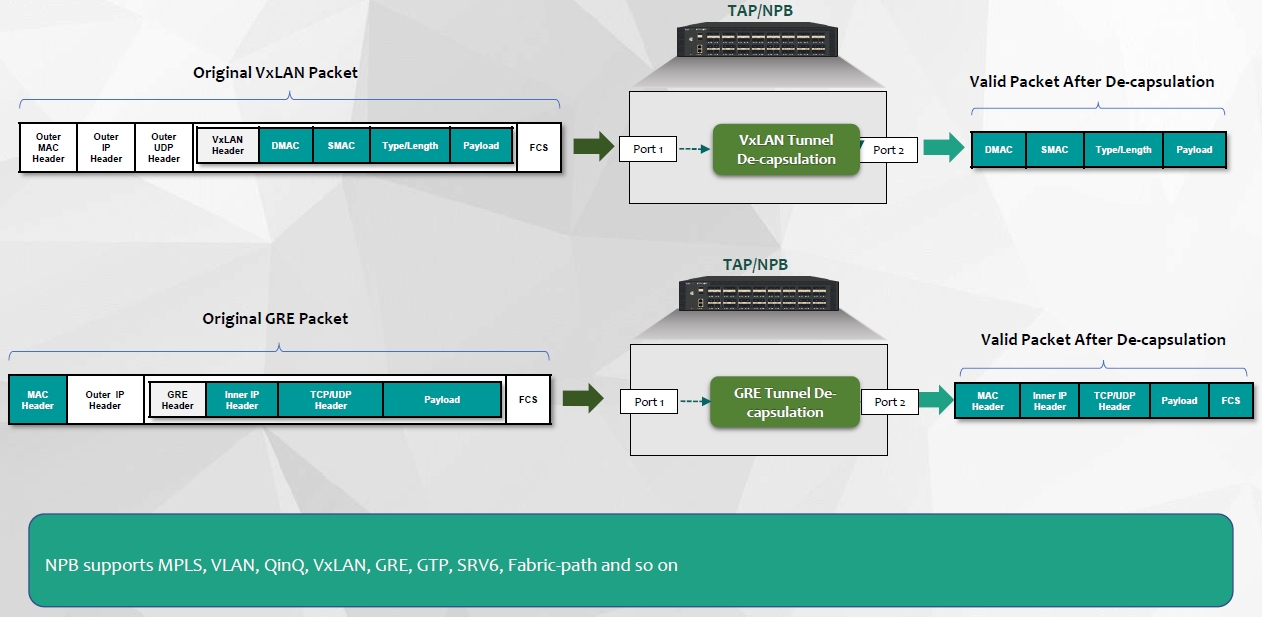

การลอกวัสดุหุ้มอุโมงค์:

รองรับการตัดส่วนหัวของ VxLAN, VLAN, GRE, GTP, MPLS และ IPIP ออกจากแพ็กเก็ตข้อมูลต้นฉบับและส่งต่อไปยังเอาต์พุตถัดไป

การระบุโปรโตคอลการสร้างอุโมงค์

รองรับการระบุโปรโตคอลการสร้างอุโมงค์ข้อมูลต่างๆ โดยอัตโนมัติ เช่น GTP / GRE / PPTP / L2TP / PPPOE / IPIP ตามการกำหนดค่าของผู้ใช้ กลยุทธ์การส่งออกข้อมูลสามารถนำไปใช้ได้ตามเลเยอร์ภายในหรือภายนอกของอุโมงค์ข้อมูล

คุณสามารถตรวจสอบรายละเอียดเพิ่มเติมเกี่ยวกับเรื่องที่เกี่ยวข้องได้ที่นี่ตัวกลางส่งแพ็กเก็ตเครือข่าย.

วันที่เผยแพร่: 25 มิถุนายน 2568