ในยุคของเครือข่ายความเร็วสูงและโครงสร้างพื้นฐานแบบคลาวด์เนทีฟ การตรวจสอบปริมาณการรับส่งข้อมูลเครือข่ายแบบเรียลไทม์และมีประสิทธิภาพได้กลายเป็นหัวใจสำคัญของการดำเนินงานด้านไอทีที่เชื่อถือได้ เมื่อเครือข่ายขยายขนาดเพื่อรองรับลิงก์ 10 Gbps+ แอปพลิเคชันแบบคอนเทนเนอร์ และสถาปัตยกรรมแบบกระจาย การตรวจสอบปริมาณการรับส่งข้อมูลแบบดั้งเดิม เช่น การจับแพ็กเก็ตทั้งหมด จึงไม่สามารถทำได้อีกต่อไปเนื่องจากใช้ทรัพยากรมากเกินไป นี่คือจุดที่ sFlow (sampled Flow) เข้ามามีบทบาท: โปรโตคอลการวัดระยะทางเครือข่ายแบบมาตรฐานที่มีน้ำหนักเบา ออกแบบมาเพื่อให้มองเห็นปริมาณการรับส่งข้อมูลเครือข่ายได้อย่างครอบคลุมโดยไม่ทำให้ประสิทธิภาพของอุปกรณ์เครือข่ายลดลง ในบล็อกนี้ เราจะตอบคำถามที่สำคัญที่สุดเกี่ยวกับ sFlow ตั้งแต่คำจำกัดความพื้นฐานไปจนถึงการใช้งานจริงใน Network Packet Brokers (NPBs)

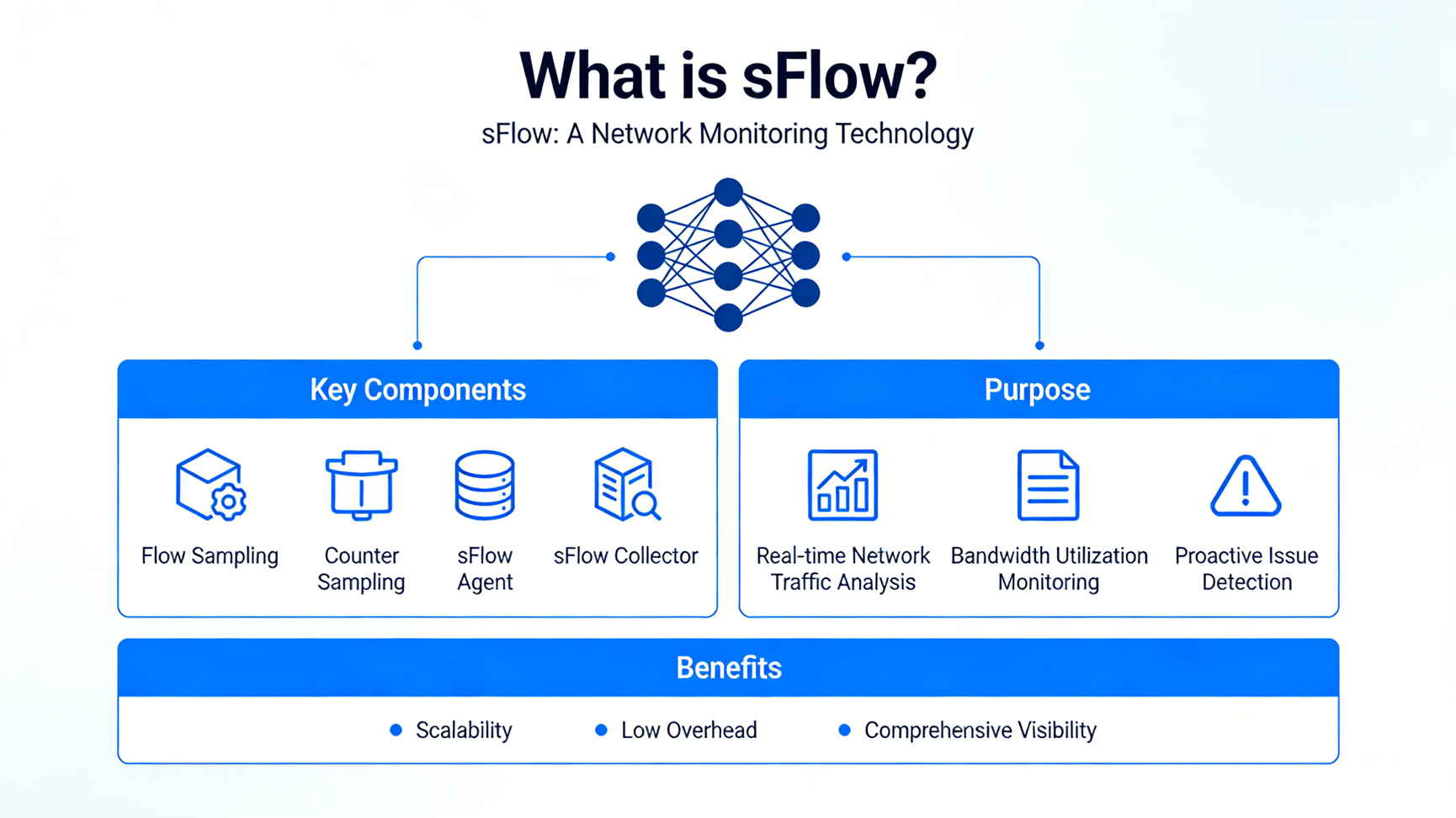

1. sFlow คืออะไร?

sFlow เป็นโปรโตคอลตรวจสอบปริมาณการรับส่งข้อมูลเครือข่ายแบบเปิดที่เป็นมาตรฐานอุตสาหกรรม พัฒนาโดย Inmon Corporation และกำหนดไว้ใน RFC 3176 แม้ชื่ออาจทำให้เข้าใจผิด แต่ sFlow ไม่มีตรรกะ "การติดตามการไหล" โดยพื้นฐาน มันเป็นเทคโนโลยีการวัดระยะไกลแบบสุ่มตัวอย่างที่รวบรวมและส่งออกสถิติการรับส่งข้อมูลเครือข่ายไปยังตัวรวบรวมส่วนกลางเพื่อวิเคราะห์ แตกต่างจากโปรโตคอลที่มีสถานะเช่น NetFlow sFlow ไม่จัดเก็บบันทึกการไหลบนอุปกรณ์เครือข่าย แต่จะจับตัวอย่างขนาดเล็กที่เป็นตัวแทนของการรับส่งข้อมูลและตัวนับอุปกรณ์ จากนั้นส่งข้อมูลนี้ไปยังตัวรวบรวมเพื่อประมวลผลทันที

โดยพื้นฐานแล้ว sFlow ถูกออกแบบมาเพื่อความสามารถในการขยายขนาดและการใช้ทรัพยากรต่ำ มันถูกฝังอยู่ในอุปกรณ์เครือข่าย (สวิตช์ เราเตอร์ ไฟร์วอลล์) ในรูปแบบของ sFlow Agent ทำให้สามารถตรวจสอบลิงก์ความเร็วสูงแบบเรียลไทม์ (สูงสุด 10 Gbps และสูงกว่านั้น) โดยไม่ลดประสิทธิภาพของอุปกรณ์หรือปริมาณงานของเครือข่าย มาตรฐานของมันทำให้มั่นใจได้ถึงความเข้ากันได้ระหว่างผู้ผลิตต่างๆ ทำให้เป็นตัวเลือกที่เหมาะสมสำหรับสภาพแวดล้อมเครือข่ายที่หลากหลาย

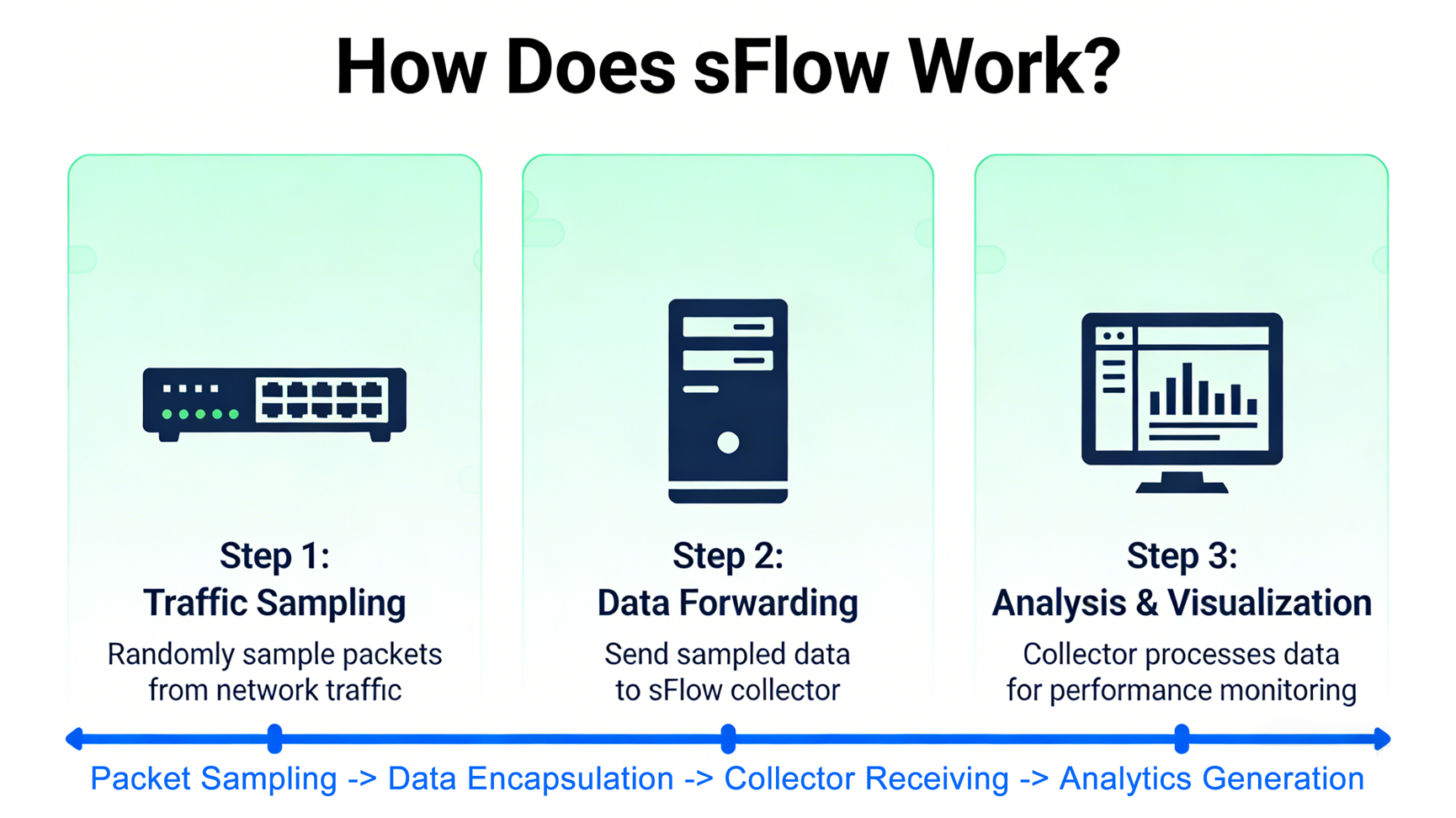

2. sFlow ทำงานอย่างไร?

sFlow ทำงานบนสถาปัตยกรรมแบบง่ายๆ ที่ประกอบด้วยสองส่วน คือ sFlow Agent (ฝังอยู่ในอุปกรณ์เครือข่าย) และ sFlow Collector (เซิร์ฟเวอร์ส่วนกลางสำหรับการรวบรวมและวิเคราะห์ข้อมูล) กระบวนการทำงานหลักๆ จะเกี่ยวข้องกับกลไกการสุ่มตัวอย่างสองอย่าง ได้แก่ การสุ่มตัวอย่างแพ็กเก็ตและการสุ่มตัวอย่างตัวนับ และการส่งออกข้อมูล ดังรายละเอียดด้านล่าง:

2.1 ส่วนประกอบหลัก

- sFlow Agent: โมดูลซอฟต์แวร์ขนาดเล็กที่ติดตั้งอยู่ในอุปกรณ์เครือข่าย (เช่น สวิตช์ Cisco, เราเตอร์ Huawei) มีหน้าที่รวบรวมตัวอย่างการรับส่งข้อมูลและข้อมูลตัวนับ ห่อหุ้มข้อมูลเหล่านี้ลงใน sFlow Datagrams และส่งไปยังตัวเก็บรวบรวมผ่านทาง UDP (พอร์ตเริ่มต้น 6343)

- ตัวเก็บรวบรวมข้อมูล sFlow: ระบบส่วนกลาง (ทางกายภาพหรือเสมือน) ที่รับ วิเคราะห์ จัดเก็บ และวิเคราะห์ Datagram ของ sFlow แตกต่างจากตัวเก็บรวบรวมข้อมูล NetFlow ตัวเก็บรวบรวมข้อมูล sFlow ต้องจัดการกับส่วนหัวของแพ็กเก็ตดิบ (โดยทั่วไป 60–140 ไบต์ต่อตัวอย่าง) และวิเคราะห์เพื่อดึงข้อมูลเชิงลึกที่มีความหมายออกมา ความยืดหยุ่นนี้ช่วยให้รองรับแพ็กเก็ตที่ไม่เป็นมาตรฐาน เช่น MPLS, VXLAN และ GRE ได้

2.2 กลไกการสุ่มตัวอย่างที่สำคัญ

sFlow ใช้สองวิธีการสุ่มตัวอย่างที่เสริมกันเพื่อสร้างสมดุลระหว่างความโปร่งใสและประสิทธิภาพการใช้ทรัพยากร:

1. การสุ่มตัวอย่างแพ็กเก็ต: เอเจนต์จะสุ่มตัวอย่างแพ็กเก็ตขาเข้า/ขาออกบนอินเทอร์เฟซที่ถูกตรวจสอบ ตัวอย่างเช่น อัตราการสุ่มตัวอย่าง 1:2048 หมายความว่าเอเจนต์จะจับแพ็กเก็ต 1 ในทุกๆ 2048 แพ็กเก็ต (อัตราการสุ่มตัวอย่างเริ่มต้นสำหรับอุปกรณ์ส่วนใหญ่) แทนที่จะจับแพ็กเก็ตทั้งหมด เอเจนต์จะเก็บเฉพาะไบต์แรกๆ ของส่วนหัวแพ็กเก็ต (โดยทั่วไป 60–140 ไบต์) ซึ่งมีข้อมูลสำคัญ (IP ต้นทาง/ปลายทาง พอร์ต โปรโตคอล) ในขณะที่ลดภาระการทำงานให้น้อยที่สุด อัตราการสุ่มตัวอย่างสามารถกำหนดค่าได้และควรปรับตามปริมาณการรับส่งข้อมูลในเครือข่าย อัตราที่สูงขึ้น (จำนวนตัวอย่างมากขึ้น) จะช่วยเพิ่มความแม่นยำ แต่จะเพิ่มการใช้ทรัพยากร ในขณะที่อัตราที่ต่ำลงจะลดภาระการทำงาน แต่Hอาจพลาดรูปแบบการรับส่งข้อมูลที่หายากได้

2. การสุ่มตัวอย่างตัวนับ: นอกเหนือจากตัวอย่างแพ็กเก็ตแล้ว เอเจนต์ยังรวบรวมข้อมูลตัวนับจากอินเทอร์เฟซเครือข่ายเป็นระยะ (เช่น จำนวนไบต์ที่ส่ง/รับ การตกหล่นของแพ็กเก็ต อัตราข้อผิดพลาด) ในช่วงเวลาคงที่ (ค่าเริ่มต้น: 10 วินาที) ข้อมูลนี้ให้บริบทเกี่ยวกับสถานะของอุปกรณ์และลิงก์ เสริมด้วยตัวอย่างแพ็กเก็ตเพื่อให้ได้ภาพรวมที่สมบูรณ์ของประสิทธิภาพเครือข่าย

2.3 การส่งออกและการวิเคราะห์ข้อมูล

เมื่อรวบรวมข้อมูลเสร็จแล้ว เอเจนต์จะห่อหุ้มตัวอย่างแพ็กเก็ตและข้อมูลนับจำนวนลงในดาตาแกรม sFlow (แพ็กเก็ต UDP) และส่งไปยังตัวเก็บรวบรวม ตัวเก็บรวบรวมจะวิเคราะห์ดาตาแกรมเหล่านี้ รวบรวมข้อมูล และสร้างภาพแสดงผล รายงาน หรือการแจ้งเตือน ตัวอย่างเช่น สามารถระบุผู้ใช้งานที่มีปริมาณการรับส่งข้อมูลสูงสุด ตรวจจับรูปแบบการรับส่งข้อมูลที่ผิดปกติ (เช่น การโจมตี DDoS) หรือติดตามการใช้งานแบนด์วิดท์เมื่อเวลาผ่านไป อัตราการสุ่มตัวอย่างจะรวมอยู่ในดาตาแกรมแต่ละรายการ ทำให้ตัวเก็บรวบรวมสามารถคาดการณ์ข้อมูลเพื่อประมาณปริมาณการรับส่งข้อมูลทั้งหมดได้ (เช่น 1 ตัวอย่างจาก 2048 หมายถึงปริมาณการรับส่งข้อมูลที่สังเกตได้ประมาณ 2048 เท่า)

3. คุณค่าหลักของ sFlow คืออะไร?

จุดเด่นของ sFlow มาจากคุณสมบัติที่เป็นเอกลักษณ์เฉพาะตัว ทั้งความสามารถในการปรับขนาด ต้นทุนการดำเนินงานต่ำ และมาตรฐาน ซึ่งตอบโจทย์ปัญหาสำคัญของการตรวจสอบเครือข่ายในยุคปัจจุบัน จุดเด่นหลักของ sFlow ได้แก่:

3.1 ค่าใช้จ่ายด้านทรัพยากรต่ำ

ต่างจากวิธีการจับแพ็กเก็ตแบบเต็มรูปแบบ (ซึ่งต้องจัดเก็บและประมวลผลทุกแพ็กเก็ต) หรือโปรโตคอลแบบมีสถานะ เช่น NetFlow (ซึ่งเก็บตารางการไหลของข้อมูลไว้ในอุปกรณ์) sFlow ใช้การสุ่มตัวอย่างและหลีกเลี่ยงการจัดเก็บข้อมูลในเครื่อง ทำให้ลดการใช้งาน CPU หน่วยความจำ และแบนด์วิดท์บนอุปกรณ์เครือข่าย เหมาะอย่างยิ่งสำหรับลิงก์ความเร็วสูงและสภาพแวดล้อมที่มีทรัพยากรจำกัด (เช่น เครือข่ายองค์กรขนาดเล็กถึงขนาดกลาง) โดยไม่จำเป็นต้องอัปเกรดฮาร์ดแวร์หรือหน่วยความจำเพิ่มเติมสำหรับอุปกรณ์ส่วนใหญ่ ช่วยลดต้นทุนในการติดตั้งใช้งาน

3.2 ความสามารถในการขยายขนาดสูง

sFlow ได้รับการออกแบบให้สามารถรองรับการขยายตัวของเครือข่ายสมัยใหม่ได้ ตัวเก็บข้อมูลเพียงตัวเดียวสามารถตรวจสอบอินเทอร์เฟซได้หลายหมื่นรายการในอุปกรณ์หลายร้อยเครื่อง รองรับลิงก์ที่มีความเร็วสูงสุดถึง 100 Gbps และสูงกว่านั้น กลไกการสุ่มตัวอย่างของ sFlow ช่วยให้มั่นใจได้ว่าแม้ปริมาณการรับส่งข้อมูลจะเพิ่มขึ้น การใช้งานทรัพยากรของ Agent ก็ยังคงอยู่ในระดับที่จัดการได้ ซึ่งเป็นสิ่งสำคัญสำหรับศูนย์ข้อมูลและเครือข่ายระดับผู้ให้บริการที่มีปริมาณการรับส่งข้อมูลมหาศาล

3.3 การมองเห็นเครือข่ายอย่างครอบคลุม

sFlow ผสานการสุ่มตัวอย่างแพ็กเก็ต (สำหรับเนื้อหาการรับส่งข้อมูล) และการสุ่มตัวอย่างตัวนับ (สำหรับสถานะของอุปกรณ์/ลิงก์) ทำให้สามารถมองเห็นภาพรวมของการรับส่งข้อมูลเครือข่ายได้อย่างครบถ้วน รองรับการรับส่งข้อมูลตั้งแต่เลเยอร์ 2 ถึงเลเยอร์ 7 ช่วยให้สามารถตรวจสอบแอปพลิเคชัน (เช่น เว็บ, P2P, DNS) โปรโตคอล (เช่น TCP, UDP, MPLS) และพฤติกรรมของผู้ใช้ ความสามารถในการมองเห็นภาพรวมนี้ช่วยให้ทีมไอทีตรวจจับปัญหาคอขวด แก้ไขปัญหา และเพิ่มประสิทธิภาพเครือข่ายได้อย่างเชิงรุก

3.4 การกำหนดมาตรฐานที่ไม่ขึ้นกับผู้จำหน่าย

sFlow เป็นมาตรฐานเปิด (RFC 3176) ที่ได้รับการสนับสนุนจากผู้จำหน่ายอุปกรณ์เครือข่ายรายใหญ่ทั้งหมด (Cisco, Huawei, Juniper, Arista) และสามารถทำงานร่วมกับเครื่องมือตรวจสอบยอดนิยม (เช่น PRTG, SolarWinds, sFlow-RT) ซึ่งช่วยขจัดปัญหาการผูกขาดจากผู้จำหน่าย และช่วยให้องค์กรสามารถใช้ sFlow ในสภาพแวดล้อมเครือข่ายที่หลากหลาย (เช่น อุปกรณ์ Cisco และ Huawei ที่ผสมกัน) ได้

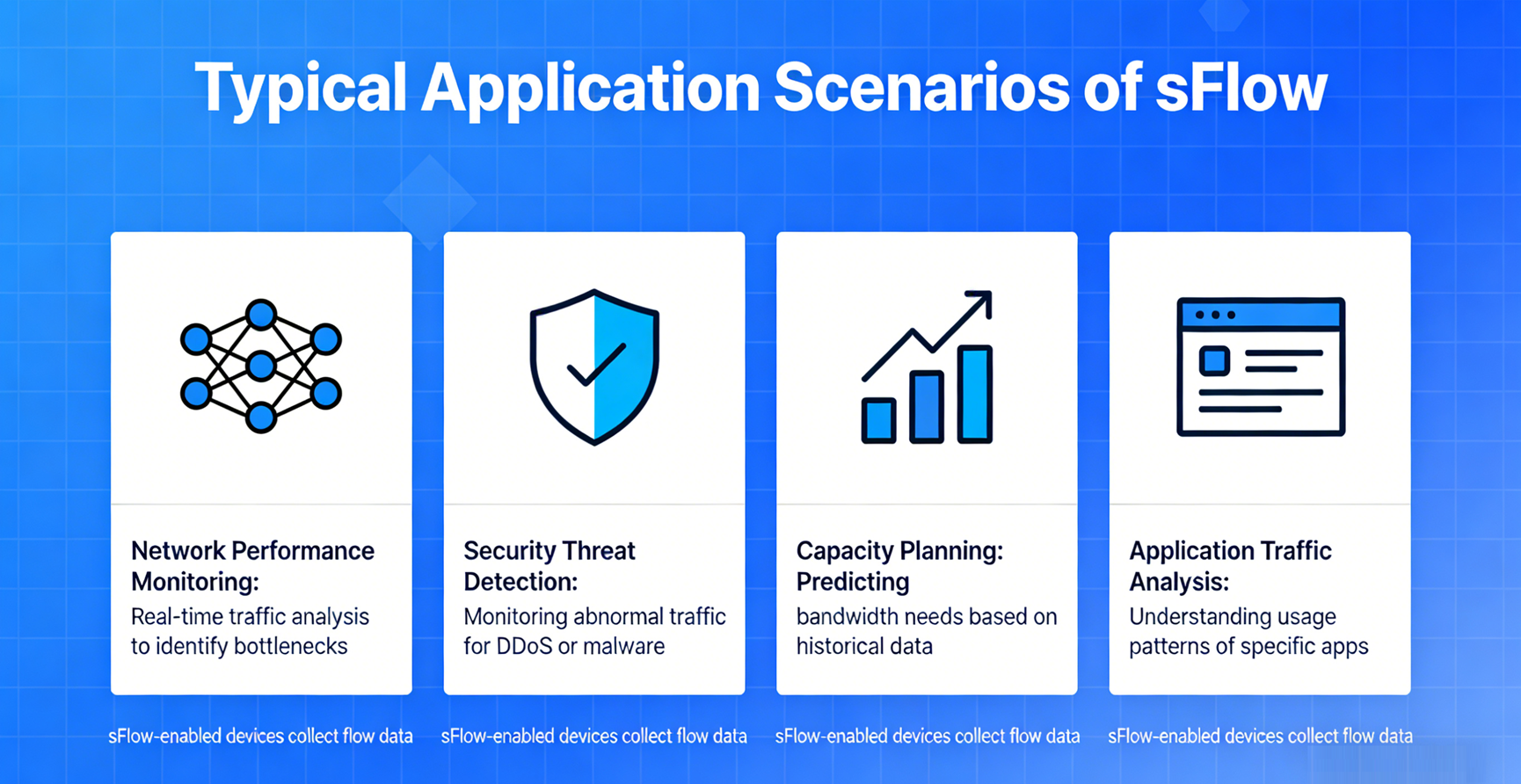

4. ตัวอย่างการใช้งาน sFlow ทั่วไป

ความอเนกประสงค์ของ sFlow ทำให้เหมาะสำหรับสภาพแวดล้อมเครือข่ายที่หลากหลาย ตั้งแต่ธุรกิจขนาดเล็กไปจนถึงศูนย์ข้อมูลขนาดใหญ่ สถานการณ์การใช้งานที่พบบ่อยที่สุด ได้แก่:

4.1 การตรวจสอบเครือข่ายศูนย์ข้อมูล

ศูนย์ข้อมูลต้องอาศัยการเชื่อมต่อความเร็วสูง (10 Gbps ขึ้นไป) และรองรับเครื่องเสมือน (VM) และแอปพลิเคชันแบบคอนเทนเนอร์หลายพันรายการ sFlow ให้การมองเห็นแบบเรียลไทม์ของปริมาณการรับส่งข้อมูลเครือข่ายแบบ leaf-spine ช่วยให้ทีมไอทีตรวจจับ "elephant flows" (ปริมาณการรับส่งข้อมูลขนาดใหญ่ที่เกิดขึ้นเป็นเวลานานและทำให้เกิดความแออัด) ปรับการจัดสรรแบนด์วิดท์ให้เหมาะสม และแก้ไขปัญหาการสื่อสารระหว่าง VM/คอนเทนเนอร์ มักใช้ร่วมกับ SDN (Software-Defined Networking) เพื่อให้สามารถจัดการการรับส่งข้อมูลแบบไดนามิกได้

4.2 การจัดการเครือข่ายวิทยาเขตระดับองค์กร

เครือข่ายองค์กรต้องการระบบตรวจสอบที่มีประสิทธิภาพ คุ้มค่า และปรับขนาดได้ เพื่อติดตามปริมาณการใช้งานของพนักงาน บังคับใช้นโยบายแบนด์วิดท์ และตรวจจับความผิดปกติ (เช่น อุปกรณ์ที่ไม่ได้รับอนุญาต การแชร์ไฟล์แบบ P2P) sFlow มีค่าใช้จ่ายในการทำงานต่ำ จึงเหมาะอย่างยิ่งสำหรับสวิตช์และเราเตอร์ในเครือข่ายองค์กร ช่วยให้ทีมไอทีสามารถระบุอุปกรณ์ที่ใช้แบนด์วิดท์มากเกินไป ปรับปรุงประสิทธิภาพของแอปพลิเคชัน (เช่น Microsoft 365, Zoom) และรับประกันการเชื่อมต่อที่เชื่อถือได้สำหรับผู้ใช้ปลายทาง

4.3 การดำเนินงานเครือข่ายระดับผู้ให้บริการ

ผู้ให้บริการโทรคมนาคมใช้ sFlow เพื่อตรวจสอบเครือข่ายหลักและเครือข่ายเข้าถึง ติดตามปริมาณการรับส่งข้อมูล ความหน่วง และอัตราข้อผิดพลาดในอินเทอร์เฟซหลายพันรายการ ช่วยให้ผู้ให้บริการปรับปรุงความสัมพันธ์ในการเชื่อมต่อ ตรวจจับการโจมตี DDoS ได้ตั้งแต่เนิ่นๆ และเรียกเก็บเงินจากลูกค้าตามการใช้งานแบนด์วิดท์ (การบัญชีการใช้งาน)

4.4 การตรวจสอบความปลอดภัยเครือข่าย

sFlow เป็นเครื่องมือที่มีคุณค่าสำหรับทีมรักษาความปลอดภัย เนื่องจากสามารถตรวจจับรูปแบบการรับส่งข้อมูลที่ผิดปกติซึ่งเกี่ยวข้องกับการโจมตี DDoS การสแกนพอร์ต หรือมัลแวร์ โดยการวิเคราะห์ตัวอย่างแพ็กเก็ต ตัวเก็บข้อมูลสามารถระบุคู่ IP ต้นทาง/ปลายทางที่ผิดปกติ การใช้งานโปรโตคอลที่ไม่คาดคิด หรือปริมาณการรับส่งข้อมูลที่เพิ่มขึ้นอย่างฉับพลัน ซึ่งจะทำให้เกิดการแจ้งเตือนเพื่อตรวจสอบเพิ่มเติม การรองรับส่วนหัวแพ็กเก็ตแบบดิบทำให้มีประสิทธิภาพเป็นพิเศษในการตรวจจับเวกเตอร์การโจมตีที่ไม่เป็นมาตรฐาน (เช่น การรับส่งข้อมูล DDoS ที่เข้ารหัส)

4.5 การวางแผนกำลังการผลิตและการวิเคราะห์แนวโน้ม

ด้วยการรวบรวมข้อมูลปริมาณการใช้งานในอดีต sFlow ช่วยให้ทีมไอทีสามารถระบุแนวโน้ม (เช่น ปริมาณการใช้งานแบนด์วิดท์ที่เพิ่มขึ้นตามฤดูกาล การใช้งานแอปพลิเคชันที่เพิ่มขึ้น) และวางแผนการอัปเกรดเครือข่ายล่วงหน้าได้ ตัวอย่างเช่น หากข้อมูลจาก sFlow แสดงให้เห็นว่าปริมาณการใช้งานแบนด์วิดท์เพิ่มขึ้น 20% ต่อปี ทีมงานสามารถจัดงบประมาณสำหรับลิงก์เพิ่มเติมหรือการอัปเกรดอุปกรณ์ก่อนที่จะเกิดปัญหาความแออัดได้

5. ข้อจำกัดของ sFlow

แม้ว่า sFlow จะเป็นเครื่องมือตรวจสอบที่มีประสิทธิภาพ แต่ก็มีข้อจำกัดบางประการที่องค์กรต้องพิจารณาเมื่อนำไปใช้งาน:

5.1 การแลกเปลี่ยนระหว่างความแม่นยำในการสุ่มตัวอย่าง

ข้อจำกัดที่สำคัญที่สุดของ sFlow คือการพึ่งพาการสุ่มตัวอย่าง อัตราการสุ่มตัวอย่างต่ำ (เช่น 1:10000) อาจพลาดรูปแบบการรับส่งข้อมูลที่หายากแต่สำคัญ (เช่น การโจมตีที่เกิดขึ้นในระยะเวลาสั้นๆ) ในขณะที่อัตราการสุ่มตัวอย่างสูงจะเพิ่มภาระด้านทรัพยากร นอกจากนี้ การสุ่มตัวอย่างยังทำให้เกิดความแปรปรวนทางสถิติ การประมาณปริมาณการรับส่งข้อมูลทั้งหมดอาจไม่ถูกต้อง 100% ซึ่งอาจเป็นปัญหาสำหรับกรณีการใช้งานที่ต้องการการนับปริมาณการรับส่งข้อมูลที่แม่นยำ (เช่น การเรียกเก็บเงินสำหรับบริการที่สำคัญต่อภารกิจ)

5.2 ไม่มีบริบทการไหลแบบสมบูรณ์

ต่างจาก NetFlow (ซึ่งบันทึกข้อมูลการไหลของข้อมูลทั้งหมด รวมถึงเวลาเริ่มต้น/สิ้นสุด และจำนวนไบต์/แพ็กเก็ตทั้งหมดต่อการไหล) sFlow จะบันทึกเฉพาะตัวอย่างแพ็กเก็ตแต่ละรายการเท่านั้น ทำให้ยากต่อการติดตามวงจรชีวิตของการไหลทั้งหมด (เช่น การระบุว่าการไหลเริ่มต้นเมื่อใด ใช้เวลานานเท่าใด หรือปริมาณการใช้แบนด์วิดท์ทั้งหมด)

5.3 การรองรับที่จำกัดสำหรับอินเทอร์เฟซ/โหมดบางประเภท

อุปกรณ์เครือข่ายหลายชนิดรองรับ sFlow เฉพาะบนอินเทอร์เฟซทางกายภาพเท่านั้น อินเทอร์เฟซเสมือน (เช่น ซับอินเทอร์เฟซ VLAN, พอร์ตแชนเนล) หรือโหมดสแต็กอาจไม่ได้รับการสนับสนุน ตัวอย่างเช่น สวิตช์ Cisco ไม่รองรับ sFlow เมื่อบูตในโหมดสแต็ก ซึ่งจำกัดการใช้งานในระบบสวิตช์แบบเรียงซ้อน

5.4 การพึ่งพาการใช้งานเอเจนต์

ประสิทธิภาพของ sFlow ขึ้นอยู่กับคุณภาพของการใช้งาน Agent บนอุปกรณ์เครือข่าย อุปกรณ์ระดับล่างหรือฮาร์ดแวร์รุ่นเก่าบางรุ่นอาจมี Agent ที่ปรับแต่งไม่ดี ทำให้สิ้นเปลืองทรัพยากรมากเกินไปหรือให้ตัวอย่างที่ไม่ถูกต้อง ตัวอย่างเช่น เราเตอร์บางตัวมี CPU ควบคุมที่ช้า ทำให้ไม่สามารถตั้งค่าอัตราการสุ่มตัวอย่างที่เหมาะสมได้ ส่งผลให้ความแม่นยำในการตรวจจับการโจมตี เช่น DDoS ลดลง

5.5 ข้อมูลเชิงลึกเกี่ยวกับปริมาณการรับส่งข้อมูลที่เข้ารหัสแบบจำกัด

sFlow สามารถบันทึกได้เฉพาะส่วนหัวของแพ็กเก็ตเท่านั้น การรับส่งข้อมูลที่เข้ารหัส (เช่น TLS 1.3) จะซ่อนข้อมูลส่วนเนื้อหา ทำให้ไม่สามารถระบุแอปพลิเคชันหรือเนื้อหาที่แท้จริงของการรับส่งข้อมูลได้ แม้ว่า sFlow จะยังคงสามารถติดตามเมตริกพื้นฐานได้ (เช่น ต้นทาง/ปลายทาง ขนาดแพ็กเก็ต) แต่ก็ไม่สามารถให้ข้อมูลเชิงลึกเกี่ยวกับพฤติกรรมของการรับส่งข้อมูลที่เข้ารหัสได้ (เช่น ข้อมูลที่เป็นอันตรายที่ซ่อนอยู่ในทราฟฟิก HTTPS)

5.6 ความซับซ้อนของตัวเก็บรวบรวมข้อมูล

ต่างจาก NetFlow (ซึ่งให้บันทึกการไหลที่ผ่านการวิเคราะห์ล่วงหน้าแล้ว) sFlow ต้องการให้ตัวเก็บรวบรวมข้อมูลทำการวิเคราะห์ส่วนหัวของแพ็กเก็ตดิบ ซึ่งเพิ่มความซับซ้อนในการติดตั้งและจัดการตัวเก็บรวบรวมข้อมูล เนื่องจากทีมงานต้องตรวจสอบให้แน่ใจว่าตัวเก็บรวบรวมข้อมูลสามารถจัดการกับประเภทแพ็กเก็ตและโปรโตคอลต่างๆ ได้ (เช่น MPLS, VXLAN)

6. sFlow ทำงานอย่างไรในตัวกลางส่งแพ็กเก็ตเครือข่าย (NPB)?

Network Packet Broker (NPB) คืออุปกรณ์เฉพาะทางที่รวบรวม กรอง และกระจายข้อมูลเครือข่ายไปยังเครื่องมือตรวจสอบ (เช่น ตัวเก็บข้อมูล sFlow, IDS/IPS, ระบบจับแพ็กเก็ตแบบเต็มรูปแบบ) NPB ทำหน้าที่เป็น "ศูนย์กลางการรับส่งข้อมูล" ทำให้มั่นใจได้ว่าเครื่องมือตรวจสอบจะได้รับเฉพาะข้อมูลที่เกี่ยวข้องที่ต้องการเท่านั้น ซึ่งจะช่วยเพิ่มประสิทธิภาพและลดภาระงานของเครื่องมือ เมื่อรวมเข้ากับ sFlow แล้ว NPB จะช่วยเพิ่มขีดความสามารถของ sFlow โดยการแก้ไขข้อจำกัดและขยายขอบเขตการมองเห็นให้กว้างขึ้น

6.1 บทบาทของ NPB ในการติดตั้งใช้งาน sFlow

ในการใช้งาน sFlow แบบดั้งเดิม อุปกรณ์เครือข่ายแต่ละตัว (สวิตช์ เราเตอร์) จะรัน sFlow Agent ที่ส่งตัวอย่างไปยังตัวเก็บรวบรวมโดยตรง ซึ่งอาจทำให้ตัวเก็บรวบรวมทำงานหนักเกินไปในเครือข่ายขนาดใหญ่ (เช่น อุปกรณ์หลายพันตัวส่งดาตาแกรม UDP พร้อมกัน) และทำให้ยากต่อการกรองทราฟฟิกที่ไม่เกี่ยวข้อง NPB แก้ปัญหานี้โดยทำหน้าที่เป็น sFlow Agent หรือตัวรวบรวมทราฟฟิกแบบรวมศูนย์ ดังนี้:

6.2 โหมดการผสานรวมหลัก

1. การสุ่มตัวอย่าง sFlow แบบรวมศูนย์: NPB จะรวบรวมข้อมูลการรับส่งจากอุปกรณ์เครือข่ายหลายตัว (ผ่านพอร์ต SPAN/RSPAN หรือ TAP) จากนั้นเรียกใช้ sFlow Agent เพื่อสุ่มตัวอย่างข้อมูลที่รวบรวมไว้ แทนที่แต่ละอุปกรณ์จะส่งตัวอย่างไปยังตัวเก็บรวบรวม NPB จะส่งสตรีมตัวอย่างเดียว ซึ่งช่วยลดภาระของตัวเก็บรวบรวมและทำให้การจัดการง่ายขึ้น โหมดนี้เหมาะสำหรับเครือข่ายขนาดใหญ่ เนื่องจากเป็นการรวมศูนย์การสุ่มตัวอย่างและรับประกันอัตราการสุ่มตัวอย่างที่สม่ำเสมอทั่วทั้งเครือข่าย

2. การกรองและการเพิ่มประสิทธิภาพการรับส่งข้อมูล: NPB สามารถกรองการรับส่งข้อมูลก่อนการสุ่มตัวอย่าง เพื่อให้แน่ใจว่าเฉพาะการรับส่งข้อมูลที่เกี่ยวข้อง (เช่น การรับส่งข้อมูลจากซับเน็ตที่สำคัญ แอปพลิเคชันเฉพาะ) เท่านั้นที่จะถูกสุ่มตัวอย่างโดย sFlow Agent ซึ่งจะช่วยลดจำนวนตัวอย่างที่ส่งไปยังตัวเก็บรวบรวม ปรับปรุงประสิทธิภาพ และลดความต้องการพื้นที่จัดเก็บข้อมูล ตัวอย่างเช่น NPB สามารถกรองการรับส่งข้อมูลการจัดการภายใน (เช่น SSH, SNMP) ที่ไม่จำเป็นต้องมีการตรวจสอบออกไป ทำให้ sFlow มุ่งเน้นไปที่การรับส่งข้อมูลของผู้ใช้และแอปพลิเคชัน

3. การรวบรวมและการเชื่อมโยงข้อมูลตัวอย่าง: NPB สามารถรวบรวมข้อมูลตัวอย่าง sFlow จากอุปกรณ์หลายเครื่อง จากนั้นเชื่อมโยงข้อมูลนี้ (เช่น การเชื่อมโยงทราฟฟิกจาก IP ต้นทางไปยังปลายทางหลายแห่ง) ก่อนส่งไปยังตัวเก็บรวบรวมข้อมูล ซึ่งจะช่วยให้ตัวเก็บรวบรวมข้อมูลมองเห็นภาพรวมของกระแสข้อมูลเครือข่ายได้สมบูรณ์ยิ่งขึ้น แก้ไขข้อจำกัดของ sFlow ที่ไม่สามารถติดตามบริบทของกระแสข้อมูลได้อย่างครบถ้วน NPB ขั้นสูงบางรุ่นยังรองรับการปรับอัตราการสุ่มตัวอย่างแบบไดนามิกตามปริมาณทราฟฟิก (เช่น การเพิ่มอัตราการสุ่มตัวอย่างในช่วงที่มีปริมาณทราฟฟิกสูงขึ้นเพื่อปรับปรุงความแม่นยำ)

4. ระบบสำรองและความพร้อมใช้งานสูง: NPB สามารถจัดเตรียมเส้นทางสำรองสำหรับตัวอย่าง sFlow เพื่อให้มั่นใจได้ว่าไม่มีข้อมูลสูญหายหากตัวเก็บรวบรวมข้อมูลตัวใดตัวหนึ่งล้มเหลว นอกจากนี้ยังสามารถกระจายโหลดตัวอย่างไปยังตัวเก็บรวบรวมข้อมูลหลายตัว ป้องกันไม่ให้ตัวเก็บรวบรวมข้อมูลตัวใดตัวหนึ่งกลายเป็นคอขวด

6.3 ประโยชน์เชิงปฏิบัติของการบูรณาการ NPB + sFlow

การผสานรวม sFlow เข้ากับ NPB มอบประโยชน์สำคัญหลายประการ:

- ความสามารถในการขยายขนาด: NPB ทำหน้าที่รวบรวมและสุ่มตัวอย่างปริมาณการรับส่งข้อมูล ทำให้ตัวเก็บข้อมูล sFlow สามารถรองรับอุปกรณ์ได้หลายพันเครื่องโดยไม่เกิดการโอเวอร์โหลด

- ความแม่นยำ: การปรับอัตราการสุ่มตัวอย่างแบบไดนามิกและการกรองปริมาณการรับส่งข้อมูลช่วยเพิ่มความแม่นยำของข้อมูล sFlow ลดความเสี่ยงในการพลาดรูปแบบการรับส่งข้อมูลที่สำคัญ

- ประสิทธิภาพ: การสุ่มตัวอย่างและการกรองแบบรวมศูนย์ช่วยลดจำนวนตัวอย่างที่ส่งไปยังตัวเก็บรวบรวม ซึ่งช่วยลดปริมาณแบนด์วิดท์และการใช้พื้นที่จัดเก็บข้อมูล

- การจัดการที่ง่ายขึ้น: NPB รวมศูนย์การกำหนดค่าและการตรวจสอบ sFlow ทำให้ไม่จำเป็นต้องกำหนดค่า Agent บนอุปกรณ์เครือข่ายทุกเครื่อง

บทสรุป

sFlow เป็นโปรโตคอลการตรวจสอบเครือข่ายที่มีน้ำหนักเบา ปรับขนาดได้ และได้มาตรฐาน ซึ่งตอบโจทย์ความท้าทายเฉพาะของเครือข่ายความเร็วสูงสมัยใหม่ ด้วยการใช้การสุ่มตัวอย่างเพื่อรวบรวมข้อมูลการรับส่งข้อมูลและตัวนับ ทำให้มองเห็นภาพรวมได้อย่างครอบคลุมโดยไม่ลดประสิทธิภาพของอุปกรณ์ จึงเหมาะสำหรับศูนย์ข้อมูล องค์กร และผู้ให้บริการเครือข่าย แม้ว่าจะมีข้อจำกัดอยู่บ้าง (เช่น ความแม่นยำในการสุ่มตัวอย่าง บริบทของข้อมูลการไหลที่จำกัด) แต่ก็สามารถลดผลกระทบเหล่านี้ได้โดยการผสานรวม sFlow กับ Network Packet Broker ซึ่งจะรวมศูนย์การสุ่มตัวอย่าง กรองข้อมูล และเพิ่มความสามารถในการปรับขนาด

ไม่ว่าคุณจะตรวจสอบเครือข่ายภายในมหาวิทยาลัยขนาดเล็กหรือโครงข่ายหลักของผู้ให้บริการขนาดใหญ่ sFlow ก็มีโซลูชันที่คุ้มค่าและไม่ขึ้นกับผู้จำหน่ายรายใด เพื่อให้ได้ข้อมูลเชิงลึกที่นำไปใช้ได้จริงเกี่ยวกับประสิทธิภาพของเครือข่าย เมื่อใช้งานร่วมกับ NPB (Network Panel Board) ก็จะยิ่งทรงพลังมากขึ้น ช่วยให้องค์กรสามารถขยายโครงสร้างพื้นฐานการตรวจสอบและรักษาความสามารถในการมองเห็นได้อย่างต่อเนื่องเมื่อเครือข่ายเติบโตขึ้น

วันที่โพสต์: 5 กุมภาพันธ์ 2569