ด้วยแรงผลักดันจากการเปลี่ยนแปลงทางดิจิทัล เครือข่ายองค์กรจึงไม่ได้เป็นเพียงแค่ "สายเคเบิลไม่กี่เส้นที่เชื่อมต่อคอมพิวเตอร์" อีกต่อไป ด้วยการแพร่หลายของอุปกรณ์ IoT การย้ายบริการไปยังคลาวด์ และการทำงานระยะไกลที่เพิ่มมากขึ้น ปริมาณการรับส่งข้อมูลในเครือข่ายจึงเพิ่มขึ้นอย่างมหาศาล อย่างไรก็ตาม การเพิ่มขึ้นของปริมาณการรับส่งข้อมูลนี้ก็ก่อให้เกิดความท้าทายเช่นกัน: เครื่องมือรักษาความปลอดภัยไม่สามารถเก็บข้อมูลสำคัญได้ ระบบตรวจสอบรับมือไม่ไหวกับข้อมูลที่ซ้ำซ้อน และภัยคุกคามที่ซ่อนอยู่ในข้อมูลที่เข้ารหัสก็ตรวจไม่พบ นี่คือจุดที่ "ผู้ช่วยที่มองไม่เห็น" ที่เรียกว่า Network Packet Broker (NPB) เข้ามามีบทบาท โดยทำหน้าที่เป็นสะพานอัจฉริยะระหว่างปริมาณการรับส่งข้อมูลในเครือข่ายและเครื่องมือตรวจสอบ มันจัดการการไหลเวียนของข้อมูลที่วุ่นวายทั่วทั้งเครือข่าย ในขณะเดียวกันก็ส่งข้อมูลที่เครื่องมือตรวจสอบต้องการได้อย่างแม่นยำ ช่วยให้องค์กรแก้ไขปัญหาเครือข่ายที่ "มองไม่เห็น เข้าถึงไม่ได้" วันนี้ เราจะให้ความเข้าใจอย่างครอบคลุมเกี่ยวกับบทบาทสำคัญนี้ในการดำเนินงานและการบำรุงรักษาเครือข่าย

1. เหตุใดบริษัทต่างๆ จึงมองหา NPB ในตอนนี้? — "ความต้องการด้านการมองเห็น" ของเครือข่ายที่ซับซ้อน

ลองพิจารณาดู: เมื่อเครือข่ายของคุณรองรับอุปกรณ์ IoT หลายร้อยชิ้น เซิร์ฟเวอร์คลาวด์หลายร้อยเครื่อง และพนักงานเข้าถึงจากระยะไกลจากทุกหนทุกแห่ง คุณจะมั่นใจได้อย่างไรว่าไม่มีการรับส่งข้อมูลที่เป็นอันตรายเล็ดลอดเข้ามา? คุณจะระบุได้อย่างไรว่าลิงก์ใดติดขัดและทำให้การดำเนินงานของธุรกิจช้าลง?

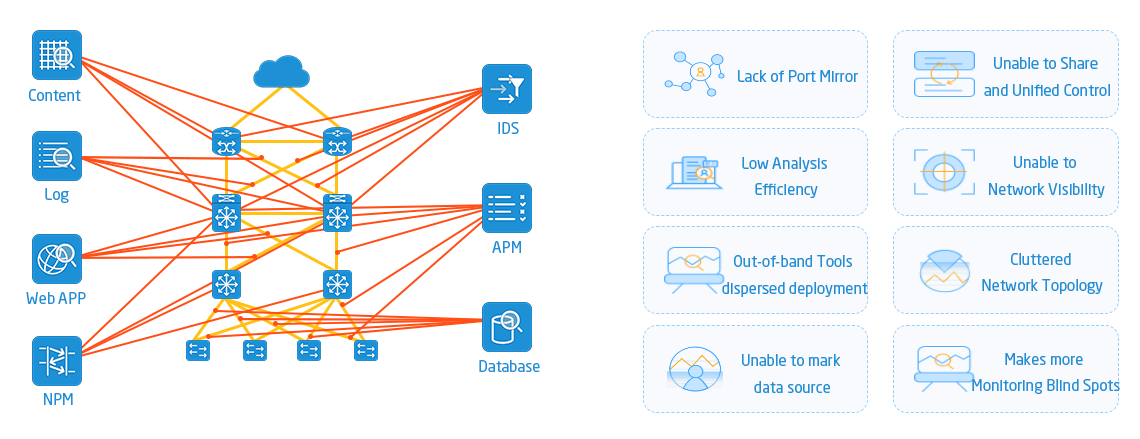

วิธีการตรวจสอบแบบดั้งเดิมนั้นไม่เพียงพอมานานแล้ว: เครื่องมือตรวจสอบบางประเภทสามารถเน้นเฉพาะส่วนของการรับส่งข้อมูลที่เฉพาะเจาะจง ทำให้พลาดจุดสำคัญ หรือบางประเภทส่งข้อมูลทั้งหมดไปยังเครื่องมือพร้อมกัน ทำให้เครื่องมือไม่สามารถประมวลผลข้อมูลได้อย่างครบถ้วนและทำให้ประสิทธิภาพการวิเคราะห์ช้าลง นอกจากนี้ ด้วยข้อมูลการรับส่งกว่า 70% ที่เข้ารหัสแล้ว เครื่องมือแบบดั้งเดิมจึงไม่สามารถมองเห็นเนื้อหาภายในได้อย่างสมบูรณ์

การเกิดขึ้นของ NPB (Network Point Block) ช่วยแก้ปัญหาเรื่อง "การขาดการมองเห็นภาพรวมของเครือข่าย" NPB ทำหน้าที่อยู่ระหว่างจุดเข้าใช้งานของทราฟฟิกและเครื่องมือตรวจสอบ โดยรวบรวมทราฟฟิกที่กระจัดกระจาย กรองข้อมูลที่ซ้ำซ้อน และกระจายทราฟฟิกที่แม่นยำไปยัง IDS (ระบบตรวจจับการบุกรุก), SIEM (แพลตฟอร์มการจัดการข้อมูลความปลอดภัย), เครื่องมือวิเคราะห์ประสิทธิภาพ และอื่นๆ ซึ่งช่วยให้มั่นใจได้ว่าเครื่องมือตรวจสอบจะไม่ขาดแคลนหรือทำงานหนักเกินไป นอกจากนี้ NPB ยังสามารถถอดรหัสและเข้ารหัสทราฟฟิก ปกป้องข้อมูลที่ละเอียดอ่อน และให้ภาพรวมที่ชัดเจนเกี่ยวกับสถานะเครือข่ายขององค์กรได้

กล่าวได้ว่าในปัจจุบัน ตราบใดที่องค์กรมีความต้องการด้านความปลอดภัยเครือข่าย การเพิ่มประสิทธิภาพการทำงาน หรือการปฏิบัติตามข้อกำหนด NPB ก็ได้กลายเป็นส่วนประกอบหลักที่ขาดไม่ได้ไปแล้ว

NPB คืออะไร? — การวิเคราะห์อย่างง่าย ตั้งแต่สถาปัตยกรรมไปจนถึงความสามารถหลัก

หลายคนคิดว่าคำว่า "packet broker" นั้นมีความซับซ้อนทางเทคนิคสูง อย่างไรก็ตาม การเปรียบเทียบที่เข้าใจง่ายกว่าคือการใช้ "ศูนย์คัดแยกพัสดุด่วน": การรับส่งข้อมูลในเครือข่ายคือ "พัสดุด่วน" NPB คือ "ศูนย์คัดแยก" และเครื่องมือตรวจสอบคือ "จุดรับ" หน้าที่ของ NPB คือการรวบรวมพัสดุที่กระจัดกระจาย (การรวบรวม) กำจัดพัสดุที่ไม่ถูกต้อง (การกรอง) และจัดเรียงตามที่อยู่ (การกระจาย) นอกจากนี้ยังสามารถแกะและตรวจสอบพัสดุพิเศษ (การถอดรหัส) และลบข้อมูลส่วนตัว (การจัดการข้อมูล) กระบวนการทั้งหมดมีประสิทธิภาพและแม่นยำ

1. ก่อนอื่น เรามาดู “โครงสร้างพื้นฐาน” ของ NPB กันก่อน ซึ่งประกอบด้วยโมดูลสถาปัตยกรรมหลักสามส่วน

กระบวนการทำงานของ NPB อาศัยความร่วมมือของโมดูลทั้งสามนี้อย่างสมบูรณ์ โดยไม่มีโมดูลใดขาดหายไปได้เลย:

○โมดูลการเข้าถึงการจราจร: พอร์ตนี้เทียบเท่ากับ "พอร์ตจัดส่งด่วน" และใช้เฉพาะสำหรับการรับส่งข้อมูลเครือข่ายจากพอร์ตมิเรอร์ของสวิตช์ (SPAN) หรือตัวแยกสัญญาณ (TAP) ไม่ว่าจะเป็นการรับส่งข้อมูลจากลิงก์ทางกายภาพหรือเครือข่ายเสมือน ก็สามารถรวบรวมได้ในลักษณะที่เป็นเอกภาพ

○เครื่องประมวลผลนี่คือ "สมองหลักของศูนย์คัดแยก" และรับผิดชอบ "การประมวลผล" ที่สำคัญที่สุด เช่น การรวมทราฟฟิกจากหลายลิงก์ (การรวมกลุ่ม), การกรองทราฟฟิกจาก IP ประเภทใดประเภทหนึ่ง (การกรอง), การคัดลอกทราฟฟิกเดียวกันและส่งไปยังเครื่องมือต่างๆ (การคัดลอก), การถอดรหัสทราฟฟิกที่เข้ารหัส SSL/TLS (การถอดรหัส) เป็นต้น การดำเนินการ "ละเอียด" ทั้งหมดจะดำเนินการที่นี่

○โมดูลการกระจายมันเปรียบเสมือน "ผู้ส่งสาร" ที่กระจายข้อมูลที่ประมวลผลแล้วไปยังเครื่องมือตรวจสอบที่เกี่ยวข้องอย่างแม่นยำ และยังสามารถทำการปรับสมดุลภาระงานได้ด้วย เช่น หากเครื่องมือวิเคราะห์ประสิทธิภาพทำงานหนักเกินไป ส่วนหนึ่งของข้อมูลจะถูกกระจายไปยังเครื่องมือสำรองเพื่อหลีกเลี่ยงการโอเวอร์โหลดเครื่องมือเพียงเครื่องเดียว

2. "ความสามารถหลัก" ของ NPB: ฟังก์ชันหลัก 12 อย่าง แก้ปัญหาเครือข่ายได้ 90%

NPB มีฟังก์ชันมากมาย แต่เราจะเน้นเฉพาะฟังก์ชันที่องค์กรต่างๆ ใช้บ่อยที่สุด ซึ่งแต่ละฟังก์ชันนั้นสอดคล้องกับปัญหาที่องค์กรต้องเผชิญในทางปฏิบัติ:

○การจำลอง/การรวมกลุ่มปริมาณการรับส่งข้อมูล + การกรองตัวอย่างเช่น หากองค์กรมีลิงก์เครือข่าย 10 ลิงก์ NPB จะรวมข้อมูลจากทั้ง 10 ลิงก์เข้าด้วยกันก่อน จากนั้นจะกรอง "แพ็กเก็ตข้อมูลที่ซ้ำกัน" และ "ข้อมูลที่ไม่เกี่ยวข้อง" (เช่น ข้อมูลจากพนักงานที่กำลังดูวิดีโอ) และส่งเฉพาะข้อมูลที่เกี่ยวข้องกับธุรกิจไปยังเครื่องมือตรวจสอบเท่านั้น ซึ่งจะช่วยเพิ่มประสิทธิภาพได้โดยตรงถึง 300%

○การถอดรหัส SSL/TLSปัจจุบัน การโจมตีที่เป็นอันตรายจำนวนมากซ่อนตัวอยู่ในข้อมูลที่เข้ารหัสด้วย HTTPS NPB สามารถถอดรหัสข้อมูลเหล่านี้ได้อย่างปลอดภัย ทำให้เครื่องมือต่างๆ เช่น IDS และ IPS สามารถ "มองทะลุ" เนื้อหาที่เข้ารหัสและตรวจจับภัยคุกคามที่ซ่อนอยู่ เช่น ลิงก์ฟิชชิ่งและโค้ดที่เป็นอันตรายได้

○การปกปิดข้อมูล / การลดความไวต่อข้อมูลหากข้อมูลการรับส่งมีข้อมูลที่ละเอียดอ่อน เช่น หมายเลขบัตรเครดิตและหมายเลขประกันสังคม NPB จะทำการ "ลบ" ข้อมูลนี้โดยอัตโนมัติก่อนส่งไปยังเครื่องมือตรวจสอบ ซึ่งจะไม่ส่งผลกระทบต่อการวิเคราะห์ของเครื่องมือ และยังเป็นไปตามข้อกำหนด PCI-DSS (การปฏิบัติตามกฎระเบียบด้านการชำระเงิน) และ HIPAA (การปฏิบัติตามกฎระเบียบด้านการดูแลสุขภาพ) เพื่อป้องกันการรั่วไหลของข้อมูล

○การกระจายโหลด + การสำรองข้อมูลเมื่อเกิดข้อผิดพลาดหากองค์กรมีเครื่องมือ SIEM สามตัว NPB จะกระจายปริมาณการใช้งานอย่างสม่ำเสมอระหว่างเครื่องมือเหล่านั้นเพื่อป้องกันไม่ให้เครื่องมือใดเครื่องมือหนึ่งทำงานหนักเกินไป หากเครื่องมือใดเครื่องมือหนึ่งล้มเหลว NPB จะสลับปริมาณการใช้งานไปยังเครื่องมือสำรองทันทีเพื่อให้มั่นใจได้ว่าการตรวจสอบจะไม่หยุดชะงัก นี่เป็นสิ่งสำคัญอย่างยิ่งสำหรับอุตสาหกรรมต่างๆ เช่น การเงินและการดูแลสุขภาพ ซึ่งการหยุดชะงักเป็นสิ่งที่ยอมรับไม่ได้

○การสิ้นสุดของอุโมงค์VXLAN, GRE และ "โปรโตคอลอุโมงค์" อื่นๆ กำลังเป็นที่นิยมใช้ในเครือข่ายคลาวด์ เครื่องมือแบบดั้งเดิมไม่สามารถเข้าใจโปรโตคอลเหล่านี้ได้ แต่ NPB สามารถ "แยกส่วน" อุโมงค์เหล่านี้และดึงข้อมูลการรับส่งจริงภายในออกมา ทำให้เครื่องมือแบบเก่าสามารถประมวลผลข้อมูลการรับส่งในสภาพแวดล้อมคลาวด์ได้

การผสมผสานคุณสมบัติเหล่านี้ทำให้ NPB ไม่เพียงแต่สามารถ "มองทะลุ" ข้อมูลที่เข้ารหัสได้เท่านั้น แต่ยังสามารถ "ปกป้อง" ข้อมูลที่ละเอียดอ่อนและ "ปรับตัว" ให้เข้ากับสภาพแวดล้อมเครือข่ายที่ซับซ้อนต่างๆ ได้อีกด้วย นี่คือเหตุผลที่ทำให้มันสามารถกลายเป็นส่วนประกอบหลักได้

III. NPB ถูกนำไปใช้ที่ใดบ้าง? — 5 สถานการณ์สำคัญที่ตอบสนองความต้องการที่แท้จริงขององค์กร

NPB ไม่ใช่เครื่องมือที่ใช้ได้กับทุกสถานการณ์ แต่สามารถปรับตัวได้อย่างยืดหยุ่นให้เข้ากับสถานการณ์ต่างๆ ไม่ว่าจะเป็นศูนย์ข้อมูล เครือข่าย 5G หรือสภาพแวดล้อมคลาวด์ ก็สามารถค้นหาแอปพลิเคชันที่เหมาะสมได้ ลองดูตัวอย่างกรณีทั่วไปบางส่วนเพื่ออธิบายประเด็นนี้:

1. ศูนย์ข้อมูล: กุญแจสำคัญในการตรวจสอบการรับส่งข้อมูลระหว่างตะวันออกและตะวันตก

ศูนย์ข้อมูลแบบดั้งเดิมมุ่งเน้นเฉพาะการรับส่งข้อมูลแบบเหนือ-ใต้ (การรับส่งข้อมูลจากเซิร์ฟเวอร์ไปยังโลกภายนอก) อย่างไรก็ตาม ในศูนย์ข้อมูลเสมือนจริง การรับส่งข้อมูล 80% เป็นการรับส่งข้อมูลแบบตะวันออก-ตะวันตก (การรับส่งข้อมูลระหว่างเครื่องเสมือน) ซึ่งเครื่องมือแบบดั้งเดิมไม่สามารถจับได้ นี่คือจุดที่ NPB มีประโยชน์:

ตัวอย่างเช่น บริษัทอินเทอร์เน็ตขนาดใหญ่แห่งหนึ่งใช้ VMware ในการสร้างศูนย์ข้อมูลเสมือนจริง โดย NPB จะถูกผสานรวมโดยตรงกับ vSphere (แพลตฟอร์มการจัดการของ VMware) เพื่อดักจับการรับส่งข้อมูลระหว่างเครื่องเสมือนได้อย่างแม่นยำ และกระจายไปยังระบบตรวจจับการบุกรุก (IDS) และเครื่องมือวัดประสิทธิภาพ ซึ่งไม่เพียงแต่ช่วยขจัด "จุดบอดในการตรวจสอบ" เท่านั้น แต่ยังเพิ่มประสิทธิภาพของเครื่องมือได้ถึง 40% ผ่านการกรองการรับส่งข้อมูล ส่งผลให้ลดเวลาเฉลี่ยในการซ่อมแซม (MTTR) ของศูนย์ข้อมูลลงครึ่งหนึ่ง

นอกจากนี้ NPB ยังสามารถตรวจสอบภาระงานของเซิร์ฟเวอร์และรับรองว่าข้อมูลการชำระเงินเป็นไปตามมาตรฐาน PCI-DSS ซึ่งถือเป็น "ข้อกำหนดด้านการปฏิบัติงานและการบำรุงรักษาที่จำเป็น" สำหรับศูนย์ข้อมูล

2. สภาพแวดล้อม SDN/NFV: บทบาทที่ยืดหยุ่นเพื่อปรับตัวให้เข้ากับเครือข่ายที่กำหนดโดยซอฟต์แวร์

ปัจจุบันหลายบริษัทใช้ SDN (Software Defined Networking) หรือ NFV (Network Function Virtualization) เครือข่ายไม่ได้ขึ้นอยู่กับฮาร์ดแวร์ที่ตายตัวอีกต่อไป แต่เป็นบริการซอฟต์แวร์ที่ยืดหยุ่นได้ ซึ่งทำให้ NPB (Network Panel Controller) ต้องมีความยืดหยุ่นมากขึ้น:

ตัวอย่างเช่น มหาวิทยาลัยแห่งหนึ่งใช้ SDN เพื่อรองรับนโยบาย "นำอุปกรณ์ของตนเองมาใช้ (BYOD)" เพื่อให้นักศึกษาและอาจารย์สามารถเชื่อมต่อกับเครือข่ายของมหาวิทยาลัยโดยใช้โทรศัพท์และคอมพิวเตอร์ของตนเองได้ NPB ถูกรวมเข้ากับตัวควบคุม SDN (เช่น OpenDaylight) เพื่อให้มั่นใจได้ว่าการรับส่งข้อมูลจะถูกแยกออกจากกันระหว่างพื้นที่การเรียนการสอนและพื้นที่สำนักงาน ในขณะเดียวกันก็กระจายการรับส่งข้อมูลจากแต่ละพื้นที่ไปยังเครื่องมือตรวจสอบได้อย่างแม่นยำ วิธีการนี้ไม่ส่งผลกระทบต่อการใช้งานของนักศึกษาและอาจารย์ และช่วยให้สามารถตรวจจับการเชื่อมต่อที่ผิดปกติได้ทันท่วงที เช่น การเข้าถึงจากที่อยู่ IP ที่เป็นอันตรายจากภายนอกมหาวิทยาลัย

เช่นเดียวกันนี้ก็ใช้ได้กับสภาพแวดล้อม NFV ด้วย NPB สามารถตรวจสอบปริมาณการรับส่งข้อมูลของไฟร์วอลล์เสมือน (vFW) และตัวกระจายโหลดเสมือน (vLB) เพื่อให้มั่นใจถึงประสิทธิภาพการทำงานที่เสถียรของ "อุปกรณ์ซอฟต์แวร์" เหล่านี้ ซึ่งมีความยืดหยุ่นมากกว่าการตรวจสอบฮาร์ดแวร์แบบดั้งเดิมมาก

3. เครือข่าย 5G: การจัดการทราฟฟิกแบบแบ่งส่วนและโหนดขอบ (Edge Nodes)

คุณสมบัติหลักของ 5G คือ "ความเร็วสูง ความหน่วงต่ำ และการเชื่อมต่อจำนวนมาก" แต่สิ่งนี้ก็ก่อให้เกิดความท้าทายใหม่ๆ ในการตรวจสอบด้วยเช่นกัน ตัวอย่างเช่น เทคโนโลยี "การแบ่งส่วนเครือข่าย" ของ 5G สามารถแบ่งเครือข่ายทางกายภาพเดียวกันออกเป็นเครือข่ายเชิงตรรกะหลายเครือข่าย (ตัวอย่างเช่น ส่วนที่มีความหน่วงต่ำสำหรับการขับขี่อัตโนมัติ และส่วนที่มีการเชื่อมต่อจำนวนมากสำหรับ IoT) และปริมาณการรับส่งข้อมูลในแต่ละส่วนจะต้องได้รับการตรวจสอบอย่างอิสระ

ผู้ให้บริการรายหนึ่งใช้ NPB เพื่อแก้ปัญหานี้ โดยติดตั้งระบบตรวจสอบ NPB อิสระสำหรับแต่ละ 5G slice ซึ่งไม่เพียงแต่สามารถดูค่าความหน่วงและปริมาณงานของแต่ละ slice แบบเรียลไทม์ได้เท่านั้น แต่ยังสามารถดักจับการรับส่งข้อมูลที่ผิดปกติ (เช่น การเข้าถึงที่ไม่ได้รับอนุญาตระหว่าง slice) ได้ทันท่วงที ทำให้มั่นใจได้ว่าตรงตามข้อกำหนดด้านความหน่วงต่ำของธุรกิจสำคัญๆ เช่น การขับขี่อัตโนมัติ

นอกจากนี้ โหนดประมวลผล 5G แบบเอดจ์ยังกระจายอยู่ทั่วประเทศ และ NPB ยังสามารถจัดหา "เวอร์ชันน้ำหนักเบา" ที่ติดตั้งในโหนดเอดจ์เพื่อตรวจสอบปริมาณการรับส่งข้อมูลแบบกระจาย และหลีกเลี่ยงความล่าช้าที่เกิดจากการส่งข้อมูลไปมาได้อีกด้วย

4. สภาพแวดล้อมคลาวด์/ไอทีแบบไฮบริด: การทำลายกำแพงกั้นระหว่างการตรวจสอบคลาวด์สาธารณะและคลาวด์ส่วนตัว

ปัจจุบันองค์กรส่วนใหญ่ใช้สถาปัตยกรรมคลาวด์แบบไฮบริด โดยบางส่วนของการดำเนินงานอยู่บน Alibaba Cloud หรือ Tencent Cloud (คลาวด์สาธารณะ) บางส่วนอยู่บนคลาวด์ส่วนตัวของตนเอง และบางส่วนอยู่บนเซิร์ฟเวอร์ภายในองค์กร ในสถานการณ์เช่นนี้ การรับส่งข้อมูลจะกระจายไปทั่วสภาพแวดล้อมหลายแห่ง ทำให้การตรวจสอบอาจถูกขัดจังหวะได้ง่าย

ธนาคาร China Minsheng ใช้ NPB เพื่อแก้ปัญหาสำคัญนี้: ธุรกิจของธนาคารใช้ Kubernetes สำหรับการใช้งานคอนเทนเนอร์ NPB สามารถดักจับการรับส่งข้อมูลระหว่างคอนเทนเนอร์ (Pods) ได้โดยตรง และเชื่อมโยงการรับส่งข้อมูลระหว่างเซิร์ฟเวอร์คลาวด์และคลาวด์ส่วนตัวเพื่อสร้าง "การตรวจสอบแบบครบวงจร" - ไม่ว่าธุรกิจจะอยู่ในคลาวด์สาธารณะหรือคลาวด์ส่วนตัว ตราบใดที่มีปัญหาด้านประสิทธิภาพ ทีมปฏิบัติการและบำรุงรักษาสามารถใช้ข้อมูลการรับส่งข้อมูลของ NPB เพื่อระบุได้อย่างรวดเร็วว่าปัญหาเกิดจากการเรียกใช้ระหว่างคอนเทนเนอร์หรือความแออัดของลิงก์คลาวด์ ซึ่งช่วยเพิ่มประสิทธิภาพในการวินิจฉัยได้ถึง 60%

สำหรับระบบคลาวด์สาธารณะแบบหลายผู้เช่า NPB ยังสามารถรับประกันการแยกการรับส่งข้อมูลระหว่างองค์กรต่างๆ ป้องกันการรั่วไหลของข้อมูล และตอบสนองข้อกำหนดด้านการปฏิบัติตามกฎระเบียบของอุตสาหกรรมการเงินได้อีกด้วย

โดยสรุป: NPB ไม่ใช่ "ทางเลือก" แต่เป็น "สิ่งที่ต้องทำ"

หลังจากพิจารณาสถานการณ์เหล่านี้แล้ว คุณจะพบว่า NPB ไม่ใช่เทคโนโลยีเฉพาะกลุ่มอีกต่อไป แต่เป็นเครื่องมือมาตรฐานสำหรับองค์กรต่างๆ ในการรับมือกับเครือข่ายที่ซับซ้อน ตั้งแต่ศูนย์ข้อมูลไปจนถึง 5G จากคลาวด์ส่วนตัวไปจนถึงไอทีแบบไฮบริด NPB สามารถมีบทบาทได้ทุกที่ที่มีความต้องการการมองเห็นเครือข่าย

ด้วยการแพร่หลายของ AI และ Edge Computing ที่เพิ่มมากขึ้น ปริมาณการรับส่งข้อมูลเครือข่ายจะยิ่งซับซ้อนมากขึ้น และความสามารถของ NPB จะได้รับการยกระดับขึ้นไปอีก (ตัวอย่างเช่น การใช้ AI เพื่อระบุปริมาณการรับส่งข้อมูลที่ผิดปกติโดยอัตโนมัติ และการปรับตัวให้เข้ากับโหนด Edge ได้อย่างมีประสิทธิภาพมากขึ้น) สำหรับองค์กรต่างๆ การทำความเข้าใจและนำ NPB ไปใช้ตั้งแต่เนิ่นๆ จะช่วยให้พวกเขาสามารถริเริ่มด้านเครือข่ายและหลีกเลี่ยงอุปสรรคในการเปลี่ยนแปลงทางดิจิทัลได้

คุณเคยเจอปัญหาในการตรวจสอบเครือข่ายในอุตสาหกรรมของคุณบ้างไหม? เช่น ไม่สามารถมองเห็นข้อมูลที่เข้ารหัส หรือการตรวจสอบระบบคลาวด์แบบไฮบริดถูกขัดจังหวะ? อย่าลังเลที่จะแบ่งปันความคิดเห็นของคุณในส่วนความคิดเห็น และเรามาร่วมกันหาแนวทางแก้ไขกันเถอะ

วันที่เผยแพร่: 23 กันยายน 2025