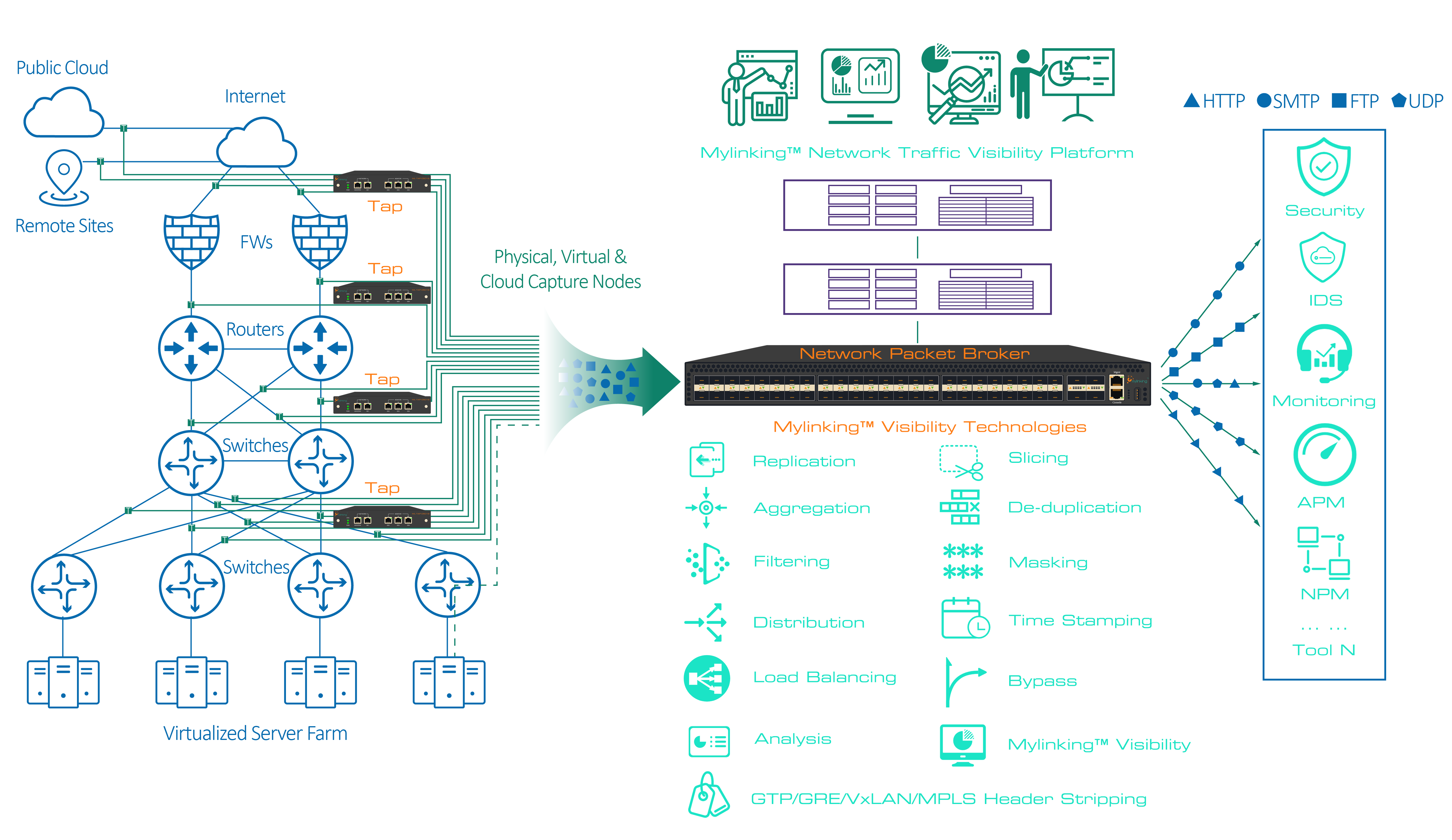

ในสภาพแวดล้อมเครือข่ายที่ซับซ้อน ความเร็วสูง และมักมีการเข้ารหัสในปัจจุบัน การมองเห็นภาพรวมอย่างครอบคลุมจึงมีความสำคัญอย่างยิ่งต่อความปลอดภัย การตรวจสอบประสิทธิภาพ และการปฏิบัติตามข้อกำหนดตัวกลางส่งแพ็กเก็ตเครือข่าย (NPB)ได้พัฒนาจากตัวรวบรวมข้อมูล TAP แบบง่ายๆ ไปสู่แพลตฟอร์มที่ซับซ้อนและชาญฉลาด ซึ่งมีความสำคัญอย่างยิ่งต่อการจัดการข้อมูลปริมาณมหาศาลและการทำให้มั่นใจว่าเครื่องมือตรวจสอบและรักษาความปลอดภัยทำงานได้อย่างมีประสิทธิภาพ ต่อไปนี้คือรายละเอียดเกี่ยวกับสถานการณ์การใช้งานและโซลูชันหลักๆ ของแพลตฟอร์มเหล่านี้:

ปัญหาหลักที่ NPB แก้ไข:

เครือข่ายสมัยใหม่สร้างปริมาณการรับส่งข้อมูลมหาศาล การเชื่อมต่อเครื่องมือรักษาความปลอดภัยและตรวจสอบที่สำคัญ (IDS/IPS, NPM/APM, DLP, การวิเคราะห์หลักฐาน) เข้ากับลิงก์เครือข่ายโดยตรง (ผ่านพอร์ต SPAN หรือ TAP) นั้นไม่มีประสิทธิภาพและมักเป็นไปไม่ได้เนื่องจาก:

1. เครื่องมือทำงานหนักเกินไป: เครื่องมือถูกโจมตีด้วยข้อมูลที่ไม่เกี่ยวข้องจำนวนมาก ทำให้แพ็กเก็ตตกหล่นและตรวจไม่พบภัยคุกคาม

2. ประสิทธิภาพของเครื่องมือต่ำ: เครื่องมือสิ้นเปลืองทรัพยากรโดยการประมวลผลข้อมูลที่ซ้ำซ้อนหรือไม่จำเป็น

3. โครงสร้างเครือข่ายที่ซับซ้อน: เครือข่ายแบบกระจาย (ศูนย์ข้อมูล คลาวด์ สำนักงานสาขา) ทำให้การตรวจสอบจากส่วนกลางเป็นเรื่องยาก

4. จุดบอดในการเข้ารหัส: เครื่องมือไม่สามารถตรวจสอบข้อมูลที่เข้ารหัส (SSL/TLS) ได้หากไม่มีการถอดรหัส

5. ทรัพยากร SPAN มีจำกัด: พอร์ต SPAN ใช้ทรัพยากรของสวิตช์ และมักไม่สามารถรองรับปริมาณการรับส่งข้อมูลเต็มความเร็วสายได้

โซลูชันของ NPB: การจัดการจราจรอย่างชาญฉลาด

NPB (Network Point Block) ทำหน้าที่อยู่ระหว่างพอร์ต TAP/SPAN ของเครือข่ายและเครื่องมือตรวจสอบ/รักษาความปลอดภัย โดยทำหน้าที่เสมือน "ตำรวจจราจร" อัจฉริยะ ดังนี้:

1. การรวมกลุ่ม: รวบรวมปริมาณการรับส่งข้อมูลจากลิงก์หลายลิงก์ (ทั้งทางกายภาพและเสมือน) เข้าเป็นฟีดเดียวที่รวมเข้าด้วยกัน

2. การกรอง: เลือกส่งต่อเฉพาะทราฟฟิกที่เกี่ยวข้องไปยังเครื่องมือเฉพาะตามเกณฑ์ (IP/MAC, VLAN, โปรโตคอล, พอร์ต, แอปพลิเคชัน)

3. การกระจายโหลด: กระจายปริมาณการรับส่งข้อมูลอย่างสม่ำเสมอไปยังอินสแตนซ์หลายๆ ตัวของเครื่องมือเดียวกัน (เช่น เซ็นเซอร์ IDS แบบคลัสเตอร์) เพื่อเพิ่มความสามารถในการปรับขนาดและความยืดหยุ่น

4. การกำจัดข้อมูลซ้ำซ้อน: กำจัดสำเนาที่เหมือนกันของแพ็กเก็ตที่บันทึกไว้บนลิงก์สำรอง

5. การแบ่งแพ็กเก็ต: ตัดทอนแพ็กเก็ต (ลบส่วนข้อมูลหลัก) ในขณะที่ยังคงส่วนหัวไว้ เพื่อลดแบนด์วิดท์ให้เหลือเฉพาะเครื่องมือที่ต้องการข้อมูลเมตาเท่านั้น

6. การถอดรหัส SSL/TLS: ยุติเซสชันที่เข้ารหัส (โดยใช้คีย์) นำเสนอข้อมูลที่เป็นข้อความธรรมดาแก่เครื่องมือตรวจสอบ จากนั้นเข้ารหัสใหม่อีกครั้ง

7. การจำลองแบบ/การส่งแบบหลายจุด: ส่งกระแสข้อมูลเดียวกันไปยังเครื่องมือหลายตัวพร้อมกัน

8. การประมวลผลขั้นสูง: การดึงข้อมูลเมตา การสร้างแผนผังการไหล การประทับเวลา การปกปิดข้อมูลที่ละเอียดอ่อน (เช่น ข้อมูลส่วนบุคคลที่ระบุตัวตนได้)

ดูข้อมูลเพิ่มเติมเกี่ยวกับรุ่นนี้ได้ที่นี่:

อุปกรณ์ตัวกลางส่งแพ็กเก็ตเครือข่าย (NPB) Mylinking™ รุ่น ML-NPB-3440L

พอร์ต RJ45 16*10/100/1000M, พอร์ต SFP+ 16*1/10GE, พอร์ต QSFP 40G 1 พอร์ต และพอร์ต QSFP28 40G/100G 1 พอร์ต ความเร็วสูงสุด 320Gbps

ตัวอย่างการใช้งานและวิธีแก้ปัญหาโดยละเอียด:

1. การยกระดับการตรวจสอบความปลอดภัย (IDS/IPS, NGFW, ข้อมูลข่าวกรองภัยคุกคาม):

○ สถานการณ์: เครื่องมือรักษาความปลอดภัยรับมือกับปริมาณการรับส่งข้อมูลระหว่างเซิร์ฟเวอร์ในศูนย์ข้อมูลไม่ไหว ทำให้แพ็กเก็ตสูญหายและพลาดการตรวจจับภัยคุกคามจากการเคลื่อนที่ข้ามเครือข่าย การรับส่งข้อมูลที่เข้ารหัสจะซ่อนเพย์โหลดที่เป็นอันตรายไว้

○ โซลูชันของ NPB:ปริมาณการรับส่งข้อมูลรวมจากลิงก์ภายในศูนย์ข้อมูลที่สำคัญ

* ใช้ตัวกรองแบบละเอียดเพื่อส่งเฉพาะส่วนของทราฟฟิกที่น่าสงสัย (เช่น พอร์ตที่ไม่เป็นมาตรฐาน ซับเน็ตเฉพาะ) ไปยังระบบตรวจจับการบุกรุก (IDS)

* กระจายภาระงานอย่างสมดุลทั่วกลุ่มเซ็นเซอร์ IDS

* ดำเนินการถอดรหัส SSL/TLS และส่งข้อมูลแบบไม่เข้ารหัสไปยังแพลตฟอร์ม IDS/Threat Intel เพื่อตรวจสอบอย่างละเอียด

* ลดปริมาณการรับส่งข้อมูลที่ซ้ำซ้อนจากเส้นทางที่ไม่จำเป็นผลลัพธ์:อัตราการตรวจจับภัยคุกคามสูงขึ้น ลดจำนวนผลลัพธ์ที่ผิดพลาด (false negatives) และเพิ่มประสิทธิภาพการใช้ทรัพยากรของระบบตรวจจับการบุกรุก (IDS)

2. การเพิ่มประสิทธิภาพการติดตามผลการปฏิบัติงาน (NPM/APM):

○ สถานการณ์: เครื่องมือตรวจสอบประสิทธิภาพเครือข่าย (Network Performance Monitoring: APM) ประสบปัญหาในการเชื่อมโยงข้อมูลจากลิงก์ที่กระจายอยู่หลายร้อยลิงก์ (WAN, สำนักงานสาขา, คลาวด์) การบันทึกแพ็กเก็ตทั้งหมดสำหรับ APM มีค่าใช้จ่ายสูงและใช้แบนด์วิดท์มากเกินไป

○ โซลูชันของ NPB:

* รวบรวมปริมาณการรับส่งข้อมูลจาก TAP/SPAN ที่กระจายอยู่ตามพื้นที่ต่างๆ เข้าสู่โครงข่าย NPB ส่วนกลาง

* กรองปริมาณการรับส่งข้อมูลเพื่อส่งเฉพาะข้อมูลที่เกี่ยวข้องกับแอปพลิเคชันเฉพาะ (เช่น VoIP, SaaS ที่สำคัญ) ไปยังเครื่องมือ APM เท่านั้น

* ใช้การแบ่งแพ็กเก็ตสำหรับเครื่องมือ NPM ที่ต้องการข้อมูลเวลาการไหล/ธุรกรรมเป็นหลัก (ส่วนหัว) ซึ่งจะช่วยลดการใช้แบนด์วิดท์ลงอย่างมาก

* จำลองกระแสข้อมูลตัวชี้วัดประสิทธิภาพหลักไปยังทั้งเครื่องมือ NPM และ APMผลลัพธ์:มุมมองประสิทธิภาพแบบองค์รวมที่เชื่อมโยงกัน ลดต้นทุนเครื่องมือ ลดภาระการใช้แบนด์วิดท์ให้น้อยที่สุด

3. การมองเห็นระบบคลาวด์ (สาธารณะ/ส่วนตัว/ไฮบริด):

○ สถานการณ์: ขาดการเข้าถึง TAP โดยตรงในระบบคลาวด์สาธารณะ (AWS, Azure, GCP) ทำให้ยากต่อการจับและส่งต่อทราฟฟิกของเครื่องเสมือน/คอนเทนเนอร์ไปยังเครื่องมือรักษาความปลอดภัยและการตรวจสอบ

○ โซลูชันของ NPB:

* ปรับใช้ NPB เสมือน (vNPB) ภายในสภาพแวดล้อมคลาวด์

* vNPB ดักจับทราฟฟิกของสวิตช์เสมือน (เช่น ผ่าน ERSPAN, VPC Traffic Mirroring)

* กรอง รวบรวม และกระจายภาระการรับส่งข้อมูลบนคลาวด์ในทิศตะวันออก-ตะวันตก และเหนือ-ใต้

* ส่งข้อมูลที่เกี่ยวข้องกลับไปยัง NPB ทางกายภาพภายในองค์กรหรือเครื่องมือตรวจสอบบนคลาวด์ได้อย่างปลอดภัยผ่านอุโมงค์ข้อมูล

* ผสานรวมกับบริการตรวจสอบข้อมูลแบบคลาวด์เนทีฟผลลัพธ์:การรักษาความปลอดภัยที่สม่ำเสมอและการตรวจสอบประสิทธิภาพในสภาพแวดล้อมแบบไฮบริด ช่วยเอาชนะข้อจำกัดด้านการมองเห็นในระบบคลาวด์

4. การป้องกันการสูญเสียข้อมูล (DLP) และการปฏิบัติตามข้อกำหนด:

○ สถานการณ์: เครื่องมือ DLP จำเป็นต้องตรวจสอบการรับส่งข้อมูลขาออกเพื่อหาข้อมูลที่ละเอียดอ่อน (PII, PCI) แต่กลับถูกท่วมท้นไปด้วยการรับส่งข้อมูลภายในที่ไม่เกี่ยวข้อง การปฏิบัติตามกฎระเบียบกำหนดให้ต้องตรวจสอบการไหลของข้อมูลเฉพาะที่อยู่ภายใต้ข้อบังคับ

○ โซลูชันของ NPB:

* กรองทราฟฟิกเพื่อส่งเฉพาะทราฟฟิกขาออก (เช่น ทราฟฟิกที่ส่งไปยังอินเทอร์เน็ตหรือพันธมิตรที่ระบุ) ไปยังเอนจิน DLP เท่านั้น

* ใช้การตรวจสอบแพ็กเก็ตเชิงลึก (DPI) บน NPB เพื่อระบุโฟลว์ที่มีประเภทข้อมูลที่ถูกควบคุม และจัดลำดับความสำคัญให้กับเครื่องมือ DLP

* ปกปิดข้อมูลที่ละเอียดอ่อน (เช่น หมายเลขบัตรเครดิต) ภายในแพ็กเก็ตก่อนส่งข้อมูลไปยังเครื่องมือตรวจสอบที่มีความสำคัญน้อยกว่าสำหรับการบันทึกการปฏิบัติตามข้อกำหนดผลลัพธ์:การทำงานของ DLP ที่มีประสิทธิภาพมากขึ้น ลดการแจ้งเตือนผิดพลาด ปรับปรุงการตรวจสอบการปฏิบัติตามกฎระเบียบ และเพิ่มความเป็นส่วนตัวของข้อมูล

5. การวิเคราะห์และแก้ไขปัญหาเครือข่าย:

○ สถานการณ์: การวินิจฉัยปัญหาด้านประสิทธิภาพที่ซับซ้อนหรือการละเมิดความปลอดภัย จำเป็นต้องมีการบันทึกแพ็กเก็ตข้อมูลทั้งหมด (PCAP) จากหลายจุดตลอดช่วงเวลา การเรียกใช้การบันทึกด้วยตนเองนั้นช้า และการจัดเก็บทุกอย่างก็ไม่สามารถทำได้จริง

○ โซลูชันของ NPB:

* NPB สามารถบัฟเฟอร์ปริมาณการรับส่งข้อมูลได้อย่างต่อเนื่อง (ด้วยความเร็วระดับสายส่ง)

* กำหนดค่าทริกเกอร์ (เช่น เงื่อนไขข้อผิดพลาดเฉพาะ การเพิ่มขึ้นของปริมาณการรับส่งข้อมูล การแจ้งเตือนภัยคุกคาม) บน NPB เพื่อบันทึกข้อมูลที่เกี่ยวข้องไปยังอุปกรณ์บันทึกแพ็กเก็ตที่เชื่อมต่อโดยอัตโนมัติ

* กรองข้อมูลที่ส่งไปยังอุปกรณ์บันทึกข้อมูลล่วงหน้า เพื่อจัดเก็บเฉพาะข้อมูลที่จำเป็นเท่านั้น

* จำลองกระแสการรับส่งข้อมูลที่สำคัญไปยังอุปกรณ์บันทึกข้อมูลโดยไม่ส่งผลกระทบต่อเครื่องมือที่ใช้ในการผลิตผลลัพธ์:ลดเวลาเฉลี่ยในการแก้ไขปัญหา (MTTR) สำหรับการหยุดชะงัก/การละเมิดระบบ การบันทึกข้อมูลทางนิติวิทยาศาสตร์ที่ตรงเป้าหมาย และลดต้นทุนในการจัดเก็บข้อมูล

ข้อควรพิจารณาและแนวทางการแก้ไขในการนำไปใช้:

○ความสามารถในการปรับขนาด: เลือก NPB ที่มีความหนาแน่นของพอร์ตและปริมาณงานเพียงพอ (1/10/25/40/100GbE+) เพื่อรองรับปริมาณการใช้งานในปัจจุบันและอนาคต แชสซีแบบโมดูลาร์มักให้ความสามารถในการปรับขนาดที่ดีที่สุด NPB เสมือนสามารถปรับขนาดได้อย่างยืดหยุ่นในระบบคลาวด์

○ความยืดหยุ่น: ติดตั้ง NPB ที่ซ้ำซ้อน (คู่ HA) และเส้นทางสำรองไปยังเครื่องมือ ตรวจสอบให้แน่ใจว่าสถานะซิงโครไนซ์กันในระบบ HA ใช้ประโยชน์จากการกระจายโหลดของ NPB เพื่อเพิ่มความยืดหยุ่นให้กับเครื่องมือ

○การจัดการและระบบอัตโนมัติ: คอนโซลการจัดการแบบรวมศูนย์มีความสำคัญอย่างยิ่ง มองหา API (RESTful, NETCONF/YANG) สำหรับการบูรณาการกับแพลตฟอร์มการจัดการกระบวนการ (Ansible, Puppet, Chef) และระบบ SIEM/SOAR เพื่อการเปลี่ยนแปลงนโยบายแบบไดนามิกตามการแจ้งเตือน

○ความปลอดภัย: รักษาความปลอดภัยของอินเทอร์เฟซการจัดการ NPB ควบคุมการเข้าถึงอย่างเข้มงวด หากต้องถอดรหัสข้อมูล ให้แน่ใจว่ามีนโยบายการจัดการคีย์ที่เข้มงวดและช่องทางที่ปลอดภัยสำหรับการถ่ายโอนคีย์ พิจารณาการปกปิดข้อมูลที่ละเอียดอ่อน

○การบูรณาการเครื่องมือ: ตรวจสอบให้แน่ใจว่า NPB รองรับการเชื่อมต่อเครื่องมือที่จำเป็น (อินเทอร์เฟซทางกายภาพ/เสมือนจริง โปรโตคอล) ตรวจสอบความเข้ากันได้กับข้อกำหนดเฉพาะของเครื่องมือ

ดังนั้น,ตัวกลางแพ็กเก็ตเครือข่ายNPB (Network Platform) ไม่ใช่สิ่งฟุ่มเฟือยที่ไม่จำเป็นอีกต่อไป แต่เป็นส่วนประกอบโครงสร้างพื้นฐานที่สำคัญสำหรับการมองเห็นเครือข่ายที่ใช้งานได้จริงในยุคปัจจุบัน ด้วยการรวบรวม กรอง ปรับสมดุลโหลด และประมวลผลทราฟฟิกอย่างชาญฉลาด NPB ช่วยเสริมประสิทธิภาพเครื่องมือรักษาความปลอดภัยและการตรวจสอบให้ทำงานได้อย่างมีประสิทธิภาพสูงสุด NPB ทำลายกำแพงการมองเห็น เอาชนะความท้าทายด้านขนาดและการเข้ารหัส และท้ายที่สุดให้ความชัดเจนที่จำเป็นต่อการรักษาความปลอดภัยเครือข่าย รับประกันประสิทธิภาพสูงสุด ปฏิบัติตามข้อกำหนด และแก้ไขปัญหาได้อย่างรวดเร็ว การนำกลยุทธ์ NPB ที่แข็งแกร่งมาใช้เป็นขั้นตอนสำคัญในการสร้างเครือข่ายที่สามารถตรวจสอบได้ ปลอดภัย และยืดหยุ่นมากขึ้น

วันที่โพสต์: 7 กรกฎาคม 2568